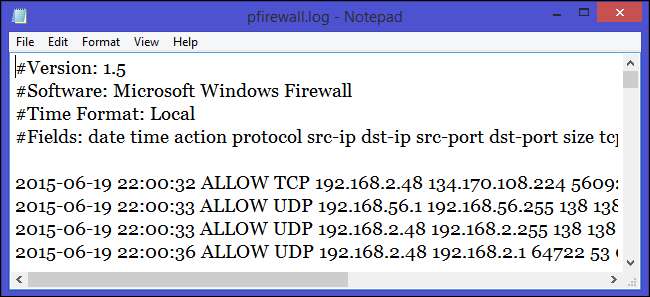

En el proceso de filtrado del tráfico de Internet, todos los firewalls tienen algún tipo de función de registro que documenta cómo el firewall maneja varios tipos de tráfico. Estos registros pueden proporcionar información valiosa como direcciones IP de origen y destino, números de puerto y protocolos. También puede usar el archivo de registro del Firewall de Windows para monitorear las conexiones TCP y UDP y los paquetes bloqueados por el firewall.