Navega en el anonimato usando el navegador Tor. A continuación, se explica cómo instalar Tor en un escritorio Linux. Los usuarios de Ubuntu deben tener cuidado: el proyecto Tor recomienda no instalar Tor desde los repositorios de software habituales de Ubuntu.

¿Qué es Tor?

En el habla informal, usamos los términos "internet" y "web" indistintamente. Pero en realidad, la web e Internet son dos cosas muy diferentes. Si los sitios web fueran locales (tiendas, fábricas, centros de entretenimiento), Internet serían las carreteras y autopistas que los unían.

Internet admite muchos servicios. La World Wide Web es solo uno de ellos. Otros servicios como correo electrónico, RDP , DNS , NNTP se entregan a través de Internet y ninguno de estos son sitios web.

Las redes superpuestas también hacen uso de Internet. El Tor ( El enrutador de cebolla ) es una de esas redes superpuestas. Proporciona anonimato y privacidad a los usuarios. Con Tor, si lo usa de manera efectiva, nadie puede rastrear su actividad hasta su dirección IP.

El tráfico que pasa por la red Tor está encriptado. Si bien esto ayuda a preservar el anonimato de las personas que lo usan, el cifrado causa un problema de red. Los elementos regulares de enrutamiento y conmutación de Internet no pueden funcionar con el tráfico de la red Tor.

Una red de retransmisores Tor, alojados y mantenidos por voluntarios, realiza la conmutación y el enrutamiento. Los relés Tor rebotan intencionalmente su conexión entre múltiples relés, incluso si ese enrutamiento no es necesario para llegar a su destino. Este "rebote" es otra razón por la que Tor hace que sea prácticamente imposible retroceder e identificar a la persona en el otro extremo.

Es la fuerza de ese anonimato lo que ha llevado a que la red Tor se utilice para alojar muchos sitios web que participan en actividades delictivas. La red Tor forma una gran parte de la web oscura . Sin embargo, no todo es actividad ilegal en la red Tor. Los disidentes en regímenes represivos, fuentes de prensa anónimas, denunciantes, activistas y militares utilizan Tor por razones legítimas.

El problema es que precisamente lo que la convierte en una propuesta atractiva para esas personas también la convierte en una propuesta atractiva para los malos.

Tor servicios ocultos tienen direcciones que terminan en el sufijo ".onion". No aparecerán en Google y no se pueden ver ni acceder a ellos con un navegador de Internet normal. Debes usar el navegador Tor para visitar esos sitios, pero también puedes usarlo para acceder a sitios web normales con anonimato adicional.

RELACIONADO: Cómo acceder a sitios .onion (también conocidos como servicios ocultos de Tor)

Cómo instalar el navegador Tor

Tenga en cuenta que el Proyecto Tor aconseja contra la instalación de versiones preempaquetadas del navegador Tor de los repositorios de Ubuntu, diciendo que "no han sido actualizados de manera confiable" por la comunidad de Ubuntu en el pasado. Solo instálelo desde el sitio web oficial de Tor Project. El Proyecto Tor también ofrece repositorios oficiales para Ubuntu y Debian, pero las siguientes instrucciones manuales funcionarán en cualquier distribución de Linux.

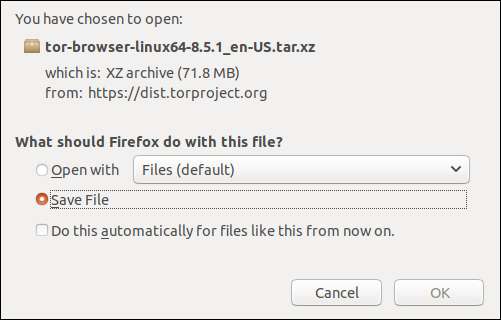

Busque el Página de descarga del proyecto Tor y haga clic en el pingüino.

Si su navegador ofrece abrir o guardar el archivo, elija la opción guardar archivo.

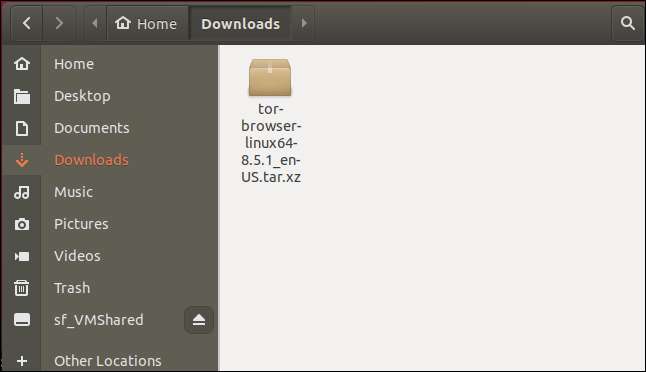

Supongamos que el archivo está guardado en el directorio de Descargas.

Cuando se publiquen versiones futuras del navegador Tor, los números de versión en el nombre del archivo cambiarán. Además, parte del nombre del archivo indica el idioma. En este ejemplo, "en-US" significa inglés, EE. UU.

Si ha descargado una versión en otro idioma, o sigue estas instrucciones en un momento futuro en el que la versión del navegador ha cambiado, sustituya los nombres de archivo y los nombres de directorio con los que está trabajando por los nombres de archivo y de directorio. utilizado en estas instrucciones.

El archivo descargado es un archivo .tar.xz. Necesitamos descomprimirlo y descomprimirlo para poder usar su contenido.

RELACIONADO: Cómo extraer archivos de un archivo .tar.gz o .tar.bz2 en Linux

Hay varias formas de hacer esto. Si hace clic derecho en el archivo, aparecerá un menú contextual. Seleccione "Extraer aquí" en el menú.

Si su menú contextual no tiene la opción "Extraer aquí", ciérrelo y haga doble clic en el archivo descargado. Su administrador de archivos puede extraer el contenido del archivo por usted.

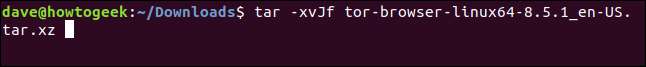

Si eso no funciona, abra una ventana de terminal en su directorio de Descargas y use el siguiente comando. Tenga en cuenta que la "J" en

xvJf

está en mayúsculas.

tar -xvJf tor-browser-linux64-8.5.1_en-US.tar.xz

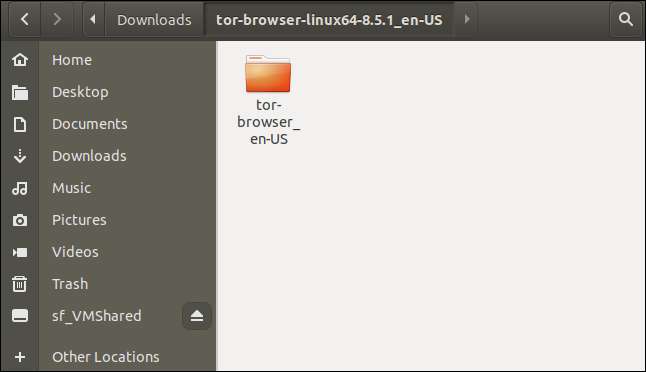

Por lo tanto, de una forma u otra, el archivo se descomprimirá y no se marcará para usted. Se creará un nuevo directorio en la carpeta Descargas.

Haga doble clic en el nuevo directorio para que el administrador de archivos cambie a ese directorio. Al igual que las muñecas rusas, hay otro directorio dentro del primero.

¿Ejecutar desde el directorio o realizar una instalación del sistema?

Aquí tienes una opción.

Ahora que ha descargado y extraído el navegador Tor, puede continuar y usarlo, sin más pasos de instalación. O puede realizar un nivel más estricto de integración con una instalación a nivel de sistema.

El funcionamiento del navegador Tor es idéntico en ambos casos, y las actualizaciones de seguridad y los parches de corrección de errores encontrarán y actualizarán el navegador de cualquier manera.

Es posible que prefieras que el navegador Tor tenga un toque lo más ligero posible en tu computadora. Si te sientes más feliz sin incorporar el navegador Tor en tu sistema, está perfectamente bien. Estará tan anónimo y protegido cuando lo use directamente desde este directorio como cuando lo use después de una instalación a nivel del sistema. Si este es su enfoque preferido, siga las instrucciones en la sección titulada Uso del navegador Tor desde el directorio Tor.

Si desea que el navegador Tor sea reconocido como una aplicación instalada por su entorno de escritorio y que aparezca en los menús y búsquedas de aplicaciones, siga las instrucciones en la sección titulada Integración a nivel del sistema.

Usando el navegador Tor desde el directorio Tor

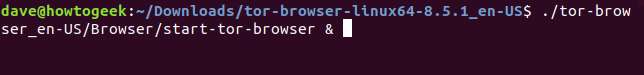

Para iniciar el navegador Tor directamente desde el directorio, abra una ventana de terminal en esta ubicación y ejecute el siguiente comando:

./tor-browser_en-US/Browser/start-tor-browser &

Ahora puede pasar de este artículo a la sección titulada Cómo configurar el navegador Tor.

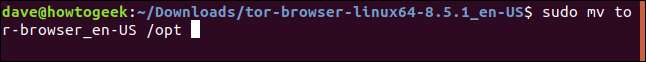

Integración a nivel de sistema

Abra una ventana de terminal en esta ubicación. Para instalar el navegador Tor en una carpeta del sistema, deberá mover este directorio,

tor-browser_en-US

, en el

/optar

directorio. Esta es la ubicación habitual para los programas instalados por el usuario en Linux. Podemos hacer esto con el siguiente comando. Tenga en cuenta que necesita usar

sudo

y se le pedirá su contraseña.

sudo mv tor-browser_en-US / opt

La carpeta se moverá a la nueva ubicación y desaparecerá de la ventana del administrador de archivos. En la ventana del terminal, cambie el directorio para que esté en el

/ opt / tor-browser_en-US

directorio.

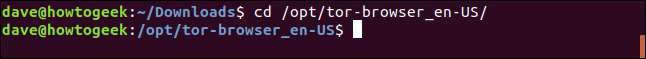

cd / opt / tor-browser_en-US

Utilizando

ls

para listar el contenido de este directorio vemos otro directorio y un archivo con una extensión “.desktop”. Necesitamos ejecutar el archivo ".desktop" para registrar la aplicación con su entorno de escritorio.

ls

./start-tor-browser.desktop --register-app

Cómo iniciar el navegador Tor

La secuencia de instalación descrita anteriormente se probó en las distribuciones actuales de Ubuntu, Fedora y Manjaro Linux. Al presionar la tecla Super (la que se encuentra entre las teclas Ctrl y Alt de la mano izquierda) y escribir "tor", aparece el icono del navegador Tor en todos los casos.

Al hacer clic en el icono, se inicia el navegador Tor.

Cómo configurar el navegador Tor

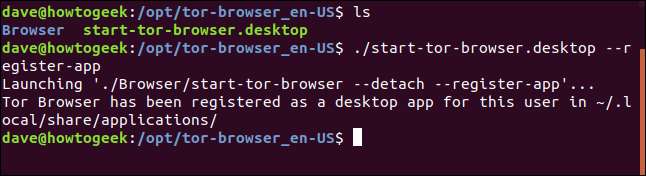

La primera vez que se inicia el navegador Tor, aparece una ventana de diálogo.

Si accede a Internet a través de un proxy, o si se encuentra en un país que intenta censurar el uso de herramientas como Tor, debe hacer clic en el botón "Configurar".

Si ninguno de estos se aplica a usted, haga clic en el botón "Conectar".

Hacer clic en el botón "Configurar" le permite establecer un proxy o configurar un "puente" para permitirle usar Tor en países donde su uso está restringido.

Primero veremos las opciones de censura.

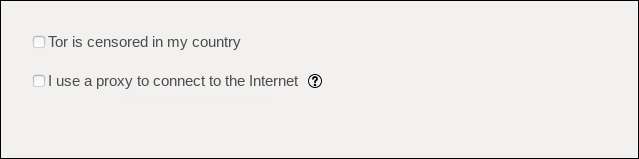

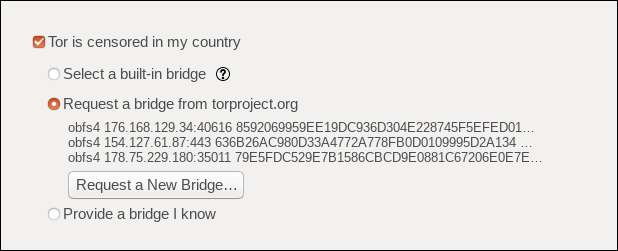

Selecciona la casilla de verificación "Tor está censurado en mi país". Aparecerá un conjunto de tres opciones.

Estas opciones le brindan diferentes formas de configurar un "puente". Los puentes son puntos de entrada alternativos en la red Tor. No se enumeran públicamente. El uso de un puente hace que sea mucho más difícil para su proveedor de servicios de Internet detectar que está usando Tor.

La primera opción le permite seleccionar un puente integrado. Haga clic en el botón de opción "Seleccionar un puente incorporado" y elija uno de los puentes del menú desplegable "Seleccionar un puente".

La segunda opción es solicitar un puente alternativo.

Haz clic en el botón de opción "Solicitar un puente de Torproject.com" y haz clic en el botón "Solicitar un puente nuevo".

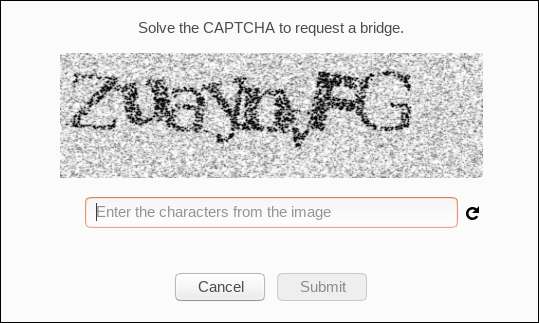

Cuando haga clic en el botón "Solicitar un puente nuevo", se le pedirá que complete un Captcha para demostrar que eres un humano.

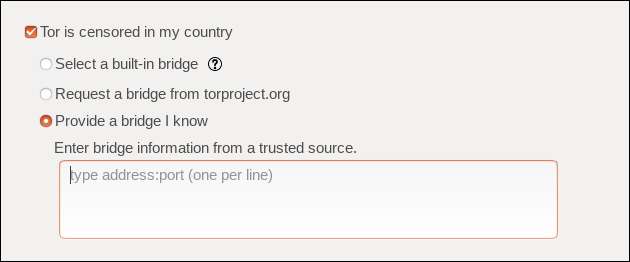

La tercera opción es para cuando ya tiene los detalles de un puente en el que confía y ha usado antes, y desea usar ese puente nuevamente.

Haga clic en el botón de opción "Proporcionar un puente que conozco" e ingrese los detalles del puente que desea utilizar.

Cuando haya configurado su puente usando una de estas opciones, haga clic en el botón "Conectar" para iniciar el navegador Tor.

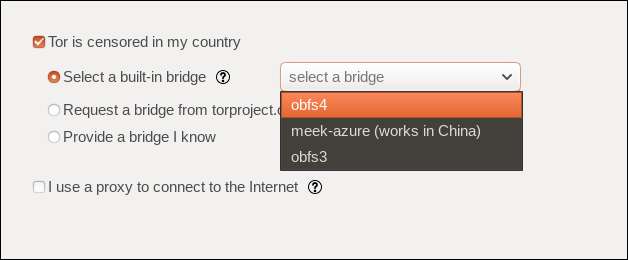

Configurar un proxy

Si se conecta a Internet a través de un proxy, debe proporcionar los detalles del proxy al navegador Tor.

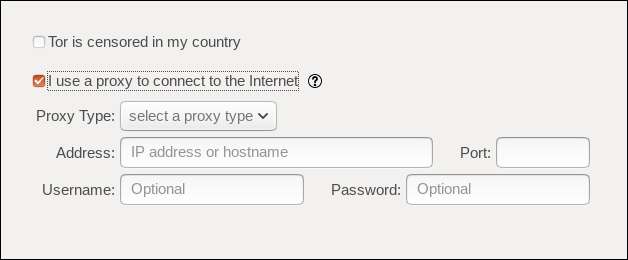

Haga clic en el botón de opción "Uso un proxy para conectarme a Internet". Aparecerá un nuevo conjunto de opciones.

Si ha configurado su propio proxy, conocerá los detalles de la conexión. Si está en una red corporativa o alguien más configuró el proxy, necesitará obtener los detalles de la conexión de ellos.

Deberá proporcionar la dirección IP o el nombre de red del dispositivo que actúa como proxy y qué puerto utilizar. Si el proxy requiere autenticación, también debe proporcionar un nombre de usuario y contraseña.

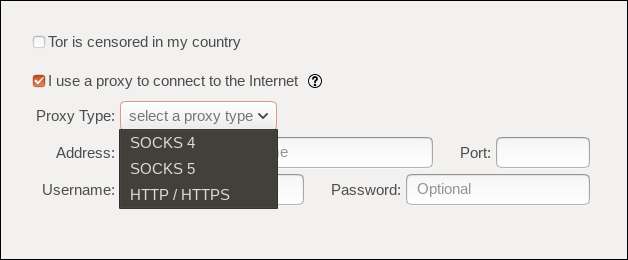

Haga clic en el botón "Seleccionar un tipo de proxy" para seleccionar el tipo de proxy en el menú desplegable, luego complete los otros campos.

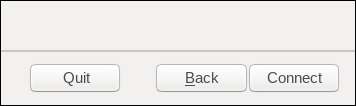

Cuando haya configurado su proxy, haga clic en el botón "Conectar" para iniciar el navegador Tor.

Cómo usar el navegador Tor

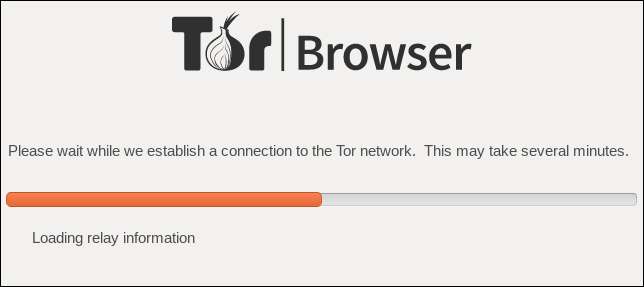

Verá una barra de progreso cuando se establezca la conexión a la red Tor.

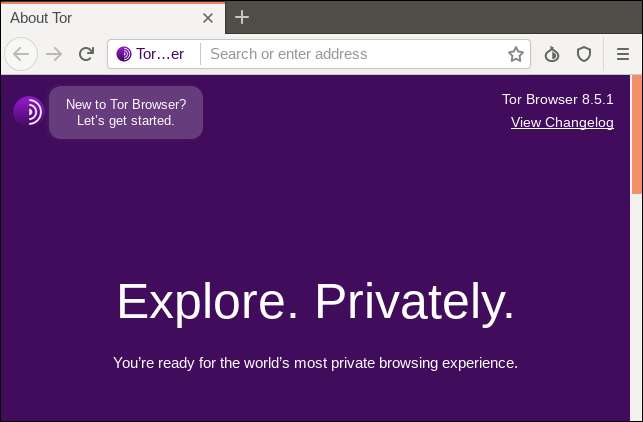

Pronto verá la ventana principal del navegador Tor.

Si se parece mucho a Firefox, es porque es Firefox, ajustado y configurado para funcionar en la red Tor.

Pero ten cuidado. Solo porque esté familiarizado con Firefox, no ajuste ninguna de las opciones de configuración. Y no instale ningún complemento. Hacer cualquiera de estos afectará la capacidad del navegador Tor para enmascarar su identidad. Y si haces eso, no tiene sentido usar el navegador Tor en primer lugar.

Puede poner cualquier dirección de sitio web en la barra de direcciones, y el navegador Tor navegará felizmente a ese sitio web. Pero usar el navegador Tor para hacer una navegación web general le dará una experiencia de usuario inferior en comparación con un navegador estándar.

Debido a que su conexión rebota en la red de retransmisores Tor, su conexión será más lenta. Y para mantener su anonimato, es posible que ciertas partes de los sitios web no funcionen correctamente. Se impedirá que Flash y otras tecnologías, incluso algunas fuentes, funcionen o se muestren como de costumbre.

Es mejor reservar el navegador Tor para aquellas ocasiones en las que valora el anonimato por encima de la experiencia del usuario y para cuando necesita visitar un sitio web ".onion".

Cómo acceder a un sitio de cebolla en Linux

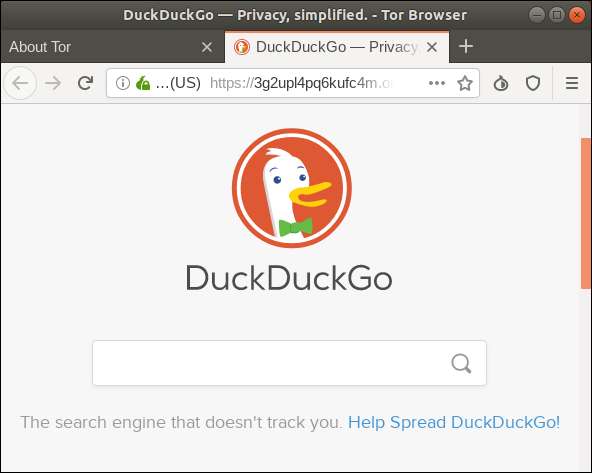

Algunos sitios web tienen presencia en la web clara y presencia en la red Tor. El motor de búsqueda Duck Duck Go hace esto, por ejemplo. El navegador Tor tiene una forma rápida de conectarse al sitio “.onion” de Duck Duck Go.

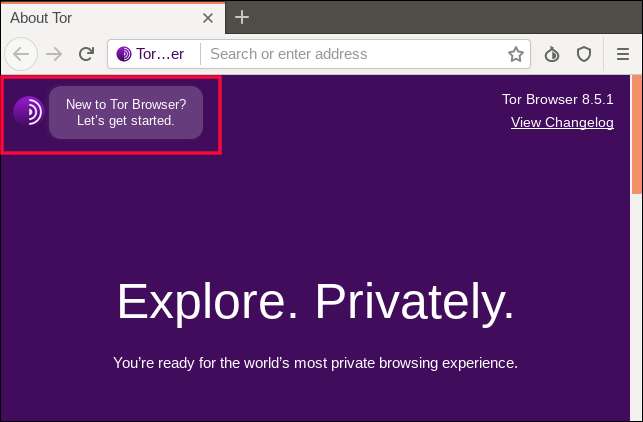

Haga clic en "¿Nuevo en el navegador Tor?" enlace en la esquina superior izquierda de la ventana del navegador.

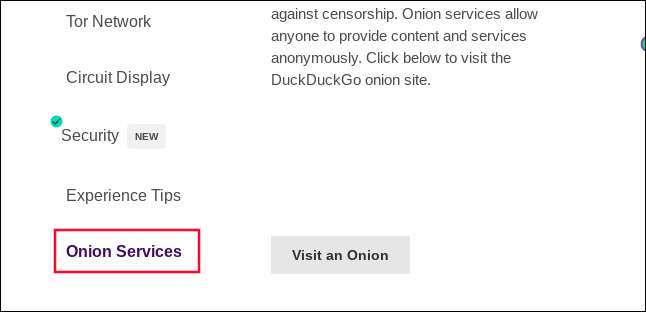

Ahora haga clic en el enlace "Servicios de cebolla", luego haga clic en el botón "Visitar una cebolla".

Lo llevarán al sitio “.onion” de Duck Duck Go.

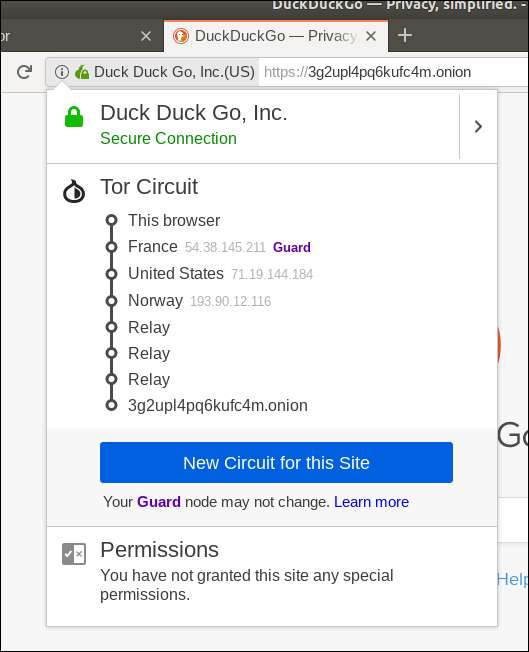

Haga clic en el logotipo de la cebolla verde en el campo de información del sitio y verá la ruta que tomó su conexión al sitio ".onion" que está viendo actualmente.

La ruta que ha tomado su conexión se llama su "circuito". En este ejemplo, la ruta comienza en el Reino Unido y pasa por Francia hasta los EE. UU., Y luego a través de otro conjunto de relés sin nombre antes de llegar finalmente al sitio “.onion” de Duck Duck Go.

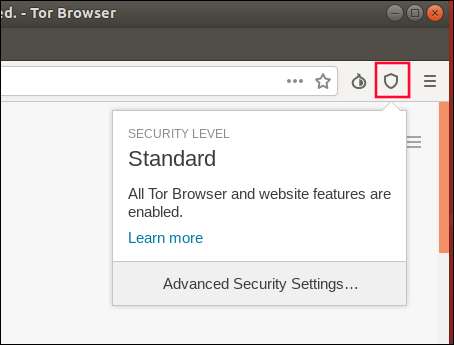

Haga clic en el icono de escudo en la parte superior derecha de la barra de herramientas del navegador para ver su nivel de seguridad actual.

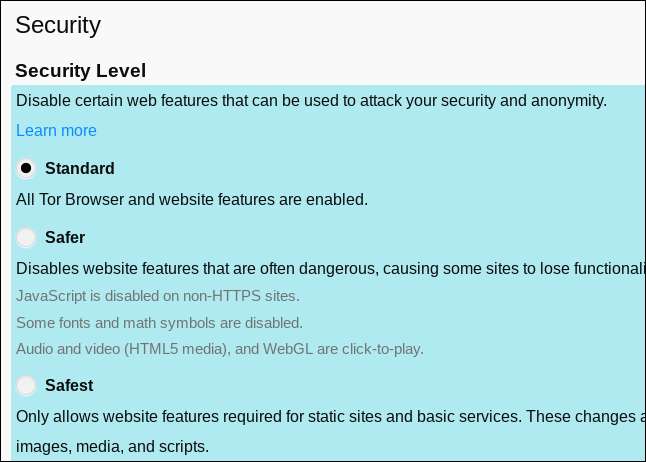

Si desea cambiar su nivel de seguridad, haga clic en el botón "Configuración de seguridad avanzada".

Puede establecer el nivel de seguridad en Estándar, Más seguro o Más seguro. Cada aumento en la seguridad reduce aún más la cantidad de funciones del sitio web que seguirán funcionando correctamente.

Puede navegar por Internet y encontrar listas de otros sitios ".onion", pero esta es una práctica peligrosa. Muchos de ellos albergarán material que se considera ilegal, te dejarán con ganas de decolorar tus ojos o ambas cosas.

Un mejor enfoque es descubrir si los sitios que ya usa y en los que confía tienen un ". onion ”presencia en la red Tor. A continuación, puede utilizar esos sitios con anonimato.

Es probable que los sitios honestos y legales que valoran la privacidad y la seguridad y la convierten en un pilar de la oferta de sus clientes proporcionen un sitio ".onion" para que se pueda acceder a ellos mediante el navegador Tor.

ProtonMail, por ejemplo, afirma haber sido construido desde cero con la seguridad y la privacidad en mente. Ellos tienen un sitio ".onion" para permitir que sus usuarios se conecten a ellos con mayor privacidad. Por supuesto, ese vínculo no funcionará en una ventana de navegador normal.

Y aún más anonimato

Si incluso el navegador Tor no le brinda suficiente anonimato y privacidad, otro proyecto que use Tor en su esencia podría ser lo que necesita.

Tails es un sistema operativo en vivo que puede ejecutar desde una unidad flash USB, una tarjeta SD o incluso un DVD. Puede llevarlo consigo y usarlo desde (casi) cualquier computadora. No necesitas instalar nada y no dejarás huellas digitales.

Tenga cuidado ahí fuera

Tenga cuidado, tenga cuidado, tenga cuidado y esté seguro.

Cuando te desvías de la red transparente y te adentras en las sombras, siempre debes pensar antes de hacer clic.