Muchas computadoras portátiles HP lanzadas en 2015 y 2016 tienen un problema importante. El controlador de audio proporcionado por Conexant tiene habilitado el código de depuración y registra todas las pulsaciones de teclas a un archivo o los imprime en el registro de depuración del sistema, donde el malware podría espiarlos sin parecer demasiado sospechoso. A continuación, le indicamos cómo verificar si su PC está afectada.

¿Por qué mi portátil HP registra mis pulsaciones de teclas?

RELACIONADO: Explicación de los registradores de teclas: lo que necesita saber

HP dice que tiene sin acceso a estos datos , y el keylogger en cuestión no parece ser malicioso. No hay evidencia de que el registrador de teclas realmente haga algo con las pulsaciones de teclas que captura más allá de guardarlas en su PC. Sin embargo, esto podría ser peligroso, ya que ese registro confidencial de pulsaciones de teclas estaría disponible para el malware y podría almacenarse en copias de seguridad. En otras palabras, no es malicia, solo incompetencia.

Esto parece ser un código de depuración en el controlador de audio Conexant, código que Conexant debería haber eliminado antes de que el controlador se enviara a las PC. La parte del controlador que escucha las teclas de método abreviado de medios registra automáticamente las teclas que ve que presiona. Fue descubierto por investigadores de Modzero .

Cómo comprobar si el registrador de teclas está activo

Parece haber un comportamiento diferente en diferentes laptops HP, dependiendo de la versión del controlador de audio que incluyan. En muchas computadoras portátiles, el registrador de teclas escribe las pulsaciones

C: \ Users \ Public \ MicTray.log

expediente. Este archivo se borra en cada inicio, pero puede capturarse y almacenarse en copias de seguridad del sistema.

Navegar a

C: \ Usuarios \ Público \

y vea si tiene un archivo MicTray.log. Haga doble clic en él para ver el contenido. Si ve información sobre las pulsaciones de teclas, tiene instalado el controlador problemático.

Si ve datos en este archivo, querrá eliminar el archivo MicTray.log de cualquier sistema backups puede ser parte de para garantizar que se borren los registros de las pulsaciones de teclas. También debe eliminar el archivo MicTray.log de aquí para borrar el registro de sus pulsaciones de teclas.

Incluso si no ve el archivo MicTray.log, es posible que su computadora portátil HP haya estado grabando pulsaciones de teclas en este archivo antes de descargar una actualización automática que lo detuvo. Debe examinar las copias de seguridad creadas de su PC y eliminar el archivo MicTray.log, si lo ve.

En nuestro HP Spectre x360, vimos el archivo MicTray.log pero tenía un tamaño de 0 KB. Sin embargo, incluso si no se imprimen datos en este archivo, cada pulsación de tecla que escriba se puede imprimir a través de la API OutputDebugString de Windows. Cualquier aplicación que se ejecute en la cuenta de usuario actual puede ver esta información de depuración y capturar cada pulsación de tecla que escriba, sin hacer nada que pueda parecer sospechoso a los programas antivirus.

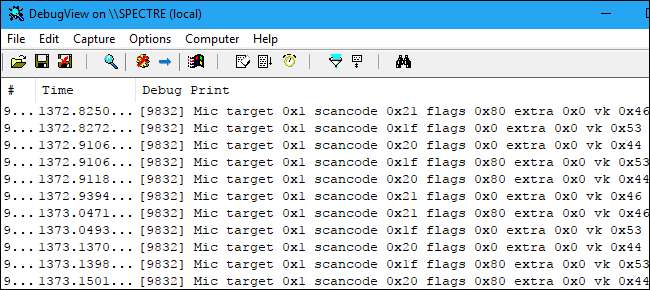

Para comprobar si esto está sucediendo, descargue y ejecute Microsoft DebugView solicitud. Mire la aplicación DebugView y presione algunas teclas en su teclado.

Si el controlador de audio Conexant captura las pulsaciones de teclas y las imprime como mensajes de depuración, verá muchas líneas de "destino de micrófono", cada una con un código de escaneo. La información en cada línea identifica la tecla que presionó, por lo que esta información podría decodificarse para capturar cada tecla que presione en el orden en que las presione, si una aplicación estaba escuchando el registro de depuración en su PC.

Si no ve un archivo MicTray.log con pulsaciones de teclas y no tiene ningún resultado de "objetivo de micrófono" visible en DebugView, felicitaciones. Su sistema no tiene el software del controlador de audio con errores instalado y en ejecución.

Cómo detener el registrador de teclas

Si ve el archivo MicTray.log lleno de datos o si puede ver la salida de depuración de "Mic target" visible en DebugView, tiene instalado el controlador de audio de keylogging peligroso y debe deshabilitarlo o eliminarlo.

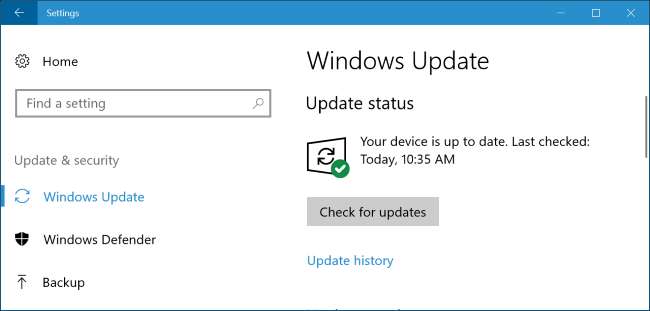

Las soluciones a este problema llegarán a través de Windows Update en las computadoras portátiles afectadas. Se agregó una solución para computadoras portátiles lanzada en 2016 a Windows Update el 11 de mayo, mientras que una solución para computadoras portátiles lanzada en 2015 está programada para llegar el 12 de mayo. Diríjase a Configuración> Actualización y seguridad> Actualización de Windows para asegurarse de tener las últimas actualizaciones.

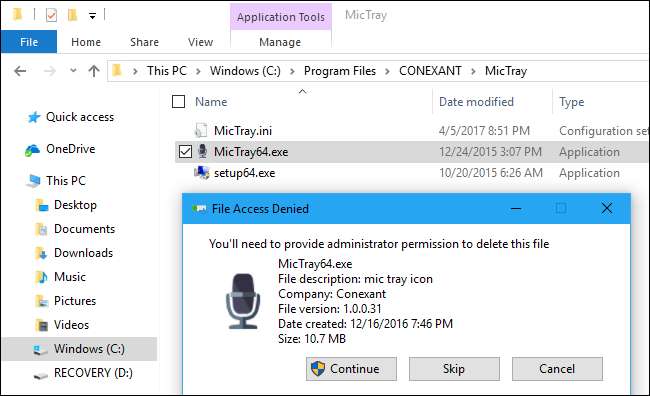

Si la solución aún no se ha publicado o no puede ejecutar Windows Update por algún motivo, puede eliminar el software que causa el problema. Deberá eliminar el archivo MicTray.exe o MicTray64.exe. Esto evitará que funcionen algunas teclas de función multimedia en su teclado, pero ese es un pequeño precio temporal a pagar por la seguridad.

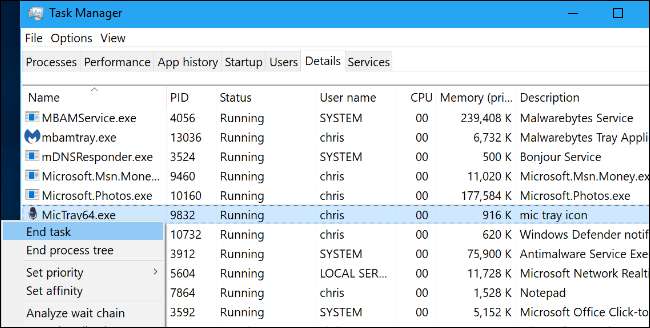

Primero, abra el Administrador de tareas haciendo clic derecho en la barra de tareas y seleccionando “Administrador de tareas”. Haga clic en "Más detalles", haga clic en la pestaña "Detalles", localice MicTray64.exe o MicTray.exe en la lista, haga clic con el botón derecho y seleccione "Finalizar tarea".

A continuación, ubique el archivo ejecutable MicTray en su sistema y elimínelo. Los investigadores indican que este archivo se encuentra a menudo en

C: \ Windows \ system32 \ MicTray.exe

o

C: \ Windows \ system32 \ MicTray64.exe

. Sin embargo, en nuestro sistema, lo encontramos en

C: \ Archivos de programa \ CONEXANT \ MicTray \ MicTray64.exe

.

Cuando Windows Update instala un controlador actualizado en el futuro, debe instalar un nuevo ejecutable MicTray que solucionará el problema y volverá a habilitar las teclas de función de su teclado.

Autor de la foto: Red Amanz / Flickr