En estos días, los aeropuertos, los restaurantes de comida rápida e incluso los autobuses tienen estaciones de carga USB. Pero, ¿son seguros estos puertos públicos? Si usa uno, ¿podría piratear su teléfono o tableta? ¡Lo comprobamos!

Algunos expertos han dado la alarma

Algunos expertos piensan que debería preocuparse si ha utilizado una estación de carga USB pública. A principios de este año, los investigadores del equipo de pruebas de penetración de élite de IBM, X-Force Red, emitió graves advertencias sobre los riesgos asociados con las estaciones de carga públicas.

"Conectarse a un puerto USB público es como encontrar un cepillo de dientes al costado de la carretera y decidir metérselo en la boca", dijo Caleb Barlow, vicepresidente de inteligencia de amenazas de X-Force Red. "No tienes idea de dónde ha estado esa cosa".

Barlow señala que los puertos USB no solo transmiten energía, también transfieren datos entre dispositivos.

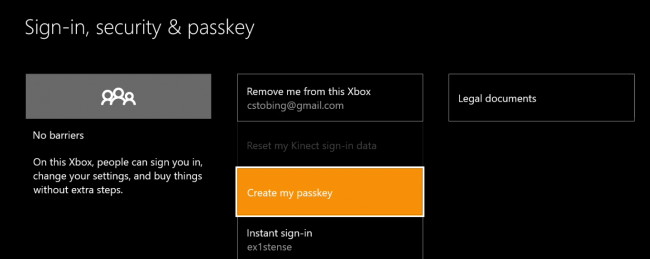

Los dispositivos modernos te dan el control. No se supone que acepten datos de un puerto USB sin su permiso; es por eso que "¿Confiar en esta computadora?" rápido existe en iPhones. Sin embargo, un agujero de seguridad ofrece una forma de evitar esta protección. Eso no es cierto si simplemente conecta un bloque de alimentación confiable en un puerto eléctrico estándar. Sin embargo, con un puerto USB público, depende de una conexión que pueda transportar datos.

Con un poco de astucia tecnológica, es posible armar un puerto USB y enviar malware a un teléfono conectado. Esto es particularmente cierto si el dispositivo ejecuta Android o una versión anterior de iOS y, por lo tanto, está atrasado en sus actualizaciones de seguridad.

Todo suena aterrador, pero ¿estas advertencias se basan en preocupaciones de la vida real? Cavé más profundo para averiguarlo.

De la teoría a la práctica

Entonces, ¿los ataques basados en USB contra dispositivos móviles son puramente teóricos? La respuesta es un no ambiguo.

Los investigadores de seguridad han considerado durante mucho tiempo las estaciones de carga como un vector de ataque potencial. En 2011, el veterano periodista de seguridad informática, Brian Krebs, incluso acuñó el término "extracción de jugo" para describir exploits que se aprovechan de él. A medida que los dispositivos móviles han ido avanzando hacia la adopción masiva, muchos investigadores se han centrado en esta faceta.

En 2011, Wall of Sheep, un evento marginal en la conferencia de seguridad de Defcon, desplegó cabinas de carga que, cuando se usaban, creaban una ventana emergente en el dispositivo que advertía sobre los peligros de conectarse a dispositivos que no eran de confianza.

Dos años después, en el evento Blackhat USA, investigadores de Georgia Tech demostraron una herramienta que podría hacerse pasar por una estación de carga e instalar malware en un dispositivo que ejecute la última versión de iOS.

Podría continuar, pero entiendes la idea. La pregunta más pertinente es si el descubrimiento de " Juice Jacking " se ha traducido en ataques del mundo real. Aquí es donde las cosas se ponen un poco turbias.

Comprensión del riesgo

A pesar de que el "secuestro de jugo" es un área de enfoque popular para los investigadores de seguridad, apenas hay ejemplos documentados de atacantes que hayan utilizado el enfoque como arma. La mayor parte de la cobertura de los medios se centra en pruebas de concepto de investigadores que trabajan para instituciones, como universidades y empresas de seguridad de la información. Lo más probable es que esto se deba a que es intrínsecamente difícil convertir en arma una estación de carga pública.

Para piratear una estación de carga pública, el atacante tendría que obtener hardware específico (como una computadora en miniatura para implementar malware) e instalarlo sin que lo atrapen. Intente hacerlo en un aeropuerto internacional concurrido, donde los pasajeros están bajo un intenso escrutinio y la seguridad confisca herramientas, como destornilladores, en el momento del check-in. El costo y el riesgo hacen que la extracción de jugo sea fundamentalmente inadecuada para ataques dirigidos al público en general.

También existe el argumento de que estos ataques son relativamente ineficientes. Solo pueden infectar dispositivos que están conectados a una toma de carga. Además, a menudo dependen de los agujeros de seguridad que los fabricantes de sistemas operativos móviles, como Apple y Google, reparan regularmente.

Siendo realistas, si un pirata informático manipula una estación de carga pública, es probable que sea parte de un ataque dirigido contra una persona de alto valor, no un viajero que necesita obtener algunos puntos porcentuales de batería en su camino al trabajo.

Seguridad primero

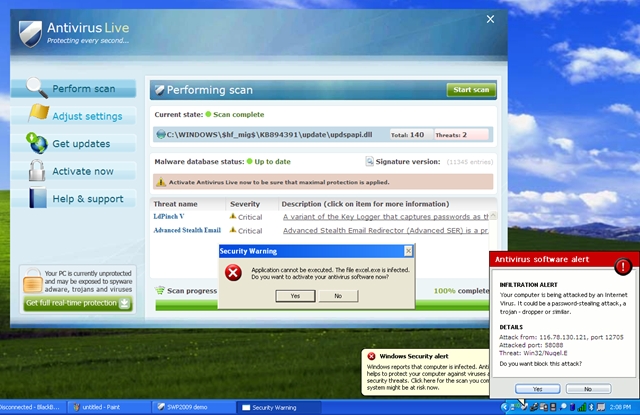

No es la intención de este artículo restar importancia a los riesgos de seguridad que plantean los dispositivos móviles. Teléfonos inteligentes son a veces se utiliza para propagar malware. También ha habido casos de teléfonos infectados mientras estaban conectados a una computadora que alberga software malicioso.

En un artículo de Reuters de 2016, Mikko Hypponen, que es efectivamente la cara pública de F-Secure, describió una cepa particularmente perniciosa de malware de Android que afectó a un fabricante de aviones europeo.

“Hypponen dijo que recientemente había hablado con un fabricante de aviones europeo que dijo que limpia las cabinas de sus aviones cada semana de malware diseñado para teléfonos Android. El malware se extendió a los aviones solo porque los empleados de la fábrica estaban cargando sus teléfonos con el puerto USB en la cabina ”, decía el artículo.

“Debido a que el avión tiene un sistema operativo diferente, no le ocurriría nada. Pero pasaría el virus a otros dispositivos que se conectan al cargador ".

Usted compra un seguro de hogar no porque espere que su casa se queme, sino porque tiene que planificar para el peor de los casos. Del mismo modo, debería tome precauciones sensatas cuando utilice estaciones de carga para computadoras . Siempre que sea posible, utilice una toma de corriente estándar en lugar de un puerto USB. De lo contrario, considere cargar una batería portátil, en lugar de su dispositivo. También puede conectar una batería portátil y cargar su teléfono mientras se carga. En otras palabras, siempre que sea posible, evite conectar su teléfono directamente a cualquier puerto USB público.

Aunque hay poco riesgo documentado, siempre es mejor prevenir que curar. Como regla general, evita conectar tus cosas a puertos USB en los que no confías.

RELACIONADO: Cómo protegerse de los puertos de carga USB públicos