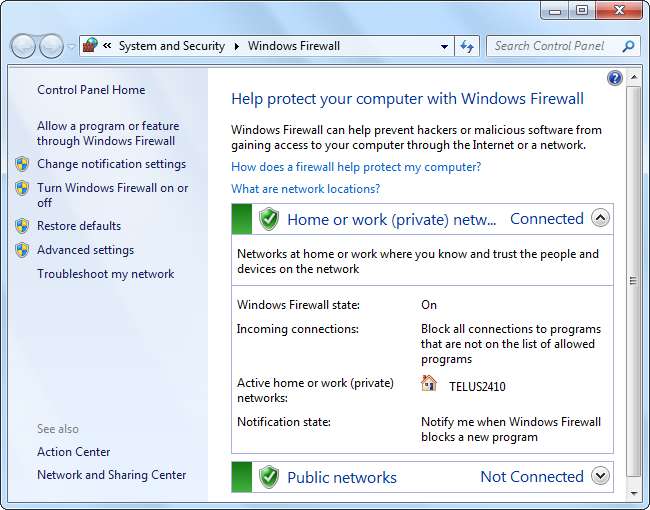

Hay dos tipos de firewalls: firewalls de hardware y firewalls de software. Su enrutador funciona como un firewall de hardware, mientras que Windows incluye un firewall de software. También hay otros cortafuegos de terceros que puede instalar.

En agosto de 2003, si conectaba un sistema Windows XP sin parchear a Internet sin un firewall, podría infectarse en cuestión de minutos por el gusano Blaster, que explotaba las vulnerabilidades en los servicios de red que Windows XP expuso a Internet.

Además de demostrar la importancia de instalar parches de seguridad, esto demuestra la importancia de usar un firewall, que evita que el tráfico de red entrante llegue a su computadora. Pero si su computadora está detrás de un enrutador, ¿realmente necesita un software de firewall instalado?

Cómo funcionan los enrutadores como firewalls de hardware

Los enrutadores domésticos utilizan la traducción de direcciones de red (NAT) para compartir una única dirección IP de su servicio de Internet entre las múltiples computadoras de su hogar. Cuando el tráfico entrante de Internet llega a su enrutador, su enrutador no sabe a qué computadora reenviarlo, por lo que descarta el tráfico. En efecto, NAT actúa como un cortafuegos que evita que las solicitudes entrantes lleguen a su computadora. Dependiendo de su enrutador, también puede bloquear tipos específicos de tráfico saliente cambiando la configuración de su enrutador.

Puede hacer que el enrutador reenvíe parte del tráfico configurar el reenvío de puertos o poner una computadora en una DMZ (zona desmilitarizada), donde todo el tráfico entrante se le reenvía. Una DMZ, en efecto, reenvía todo el tráfico a una computadora específica; la computadora ya no se beneficiará de que el enrutador actúe como un firewall.

Credito de imagen: webhamster en Flickr

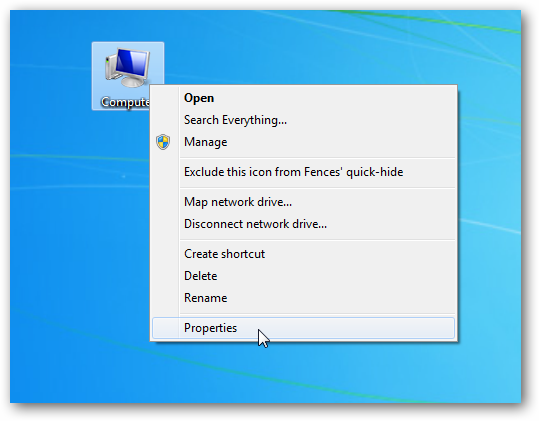

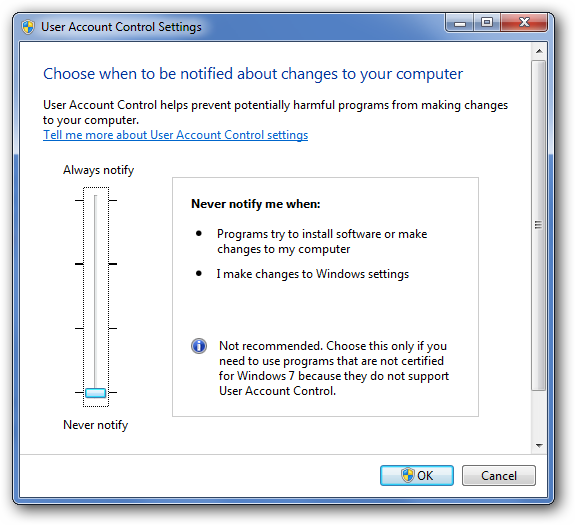

Cómo funcionan los firewalls de software

Un software de firewall se ejecuta en su computadora. Actúa como un guardián, permitiendo que pase algo de tráfico y descartando el tráfico entrante. El propio Windows incluye un firewall de software integrado, que se habilitó por primera vez de forma predeterminada en Windows XP Service Pack 2 (SP2). Debido a que los firewalls de software se ejecutan en su computadora, pueden monitorear qué aplicaciones desean usar Internet y bloquear y permitir el tráfico por aplicación.

Si está conectando su computadora directamente a Internet, es importante usar un firewall de software; no debería tener que preocuparse por esto ahora que Windows viene con un firewall de forma predeterminada.

Cortafuegos de hardware frente a cortafuegos de software

Los firewalls de hardware y software se superponen de algunas formas importantes:

- Ambos bloquean el tráfico entrante no solicitado de forma predeterminada, protegiendo los servicios de red potencialmente vulnerables de la Internet salvaje.

- Ambos pueden bloquear ciertos tipos de tráfico saliente. (Aunque esta función puede no estar presente en algunos enrutadores).

Ventajas de un firewall de software:

- Un firewall de hardware se encuentra entre su computadora e Internet, mientras que un firewall de software se encuentra entre su computadora y la red. Si otras computadoras de su red se infectan, el software de firewall puede proteger su computadora de ellas.

- Los cortafuegos de software le permiten controlar fácilmente el acceso a la red por aplicación. Además de controlar el tráfico entrante, un firewall de software puede avisarle cuando una aplicación en su computadora quiera conectarse a Internet y permitirle evitar que la aplicación se conecte a la red. Esta función es fácil de usar con un firewall de terceros, pero también puede evitar que las aplicaciones se conecten a Internet con el firewall de Windows .

Ventajas de un firewall de hardware:

- Un firewall de hardware se encuentra separado de su computadora: si su computadora se infecta con un gusano, ese gusano podría desactivar su firewall de software. Sin embargo, ese gusano no pudo deshabilitar su firewall de hardware.

- Los cortafuegos de hardware pueden proporcionar una gestión de red centralizada. Si tiene una red grande, puede configurar fácilmente la configuración del firewall desde un solo dispositivo. Esto también evita que los usuarios los cambien en sus computadoras.

¿Necesitas ambos?

Es importante utilizar al menos un tipo de firewall: un firewall de hardware (como un enrutador) o un firewall de software. Los enrutadores y los firewalls de software se superponen de alguna manera, pero cada uno brinda beneficios únicos.

Si ya tiene un enrutador, dejar el firewall de Windows habilitado le brinda beneficios de seguridad sin costo real de rendimiento. Por lo tanto, es una buena idea ejecutar ambos.

No es necesario que instale un firewall de software de terceros que reemplace al firewall de Windows integrado, pero puede hacerlo si desea más funciones.