Puede ser muy frustrante si descubre que el nombre de dominio no reclamado que deseaba ha sido registrado repentinamente por debajo de usted por un ocupante ilegal de dominios el día después de que lo buscó. Con ese dilema en mente, la publicación de preguntas y respuestas del superusuario de hoy tiene la respuesta a la pregunta de un lector curioso.

La sesión de preguntas y respuestas de hoy nos llega por cortesía de SuperUser, una subdivisión de Stack Exchange, una agrupación de sitios web de preguntas y respuestas impulsada por la comunidad.

La pregunta

El lector de superusuario William quiere saber si los ocupantes ilegales de dominios pueden detectar cuándo las personas realizan solicitudes de WHOIS:

Siempre he usado whois dominio.com para buscar información sobre dominios, pero esta pregunta de Stack Exchange me hizo detenerme y pensar:

¿Cómo verifico que un dominio esté disponible sin activar un capturador?

¿Pueden los ocupantes ilegales de dominios detectar cuándo se realizan las solicitudes de WHOIS?

¿Pueden los ocupantes ilegales de dominios detectar cuándo las personas realizan solicitudes de WHOIS?

La respuesta

El colaborador superusuario davidgo tiene la respuesta para nosotros:

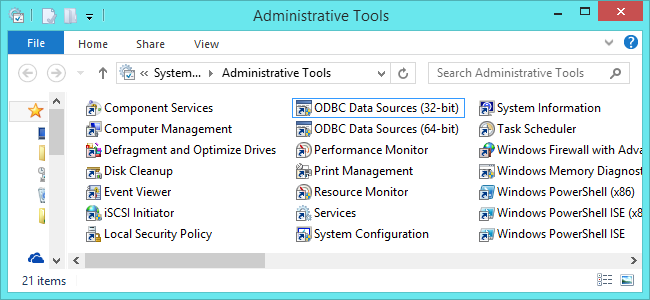

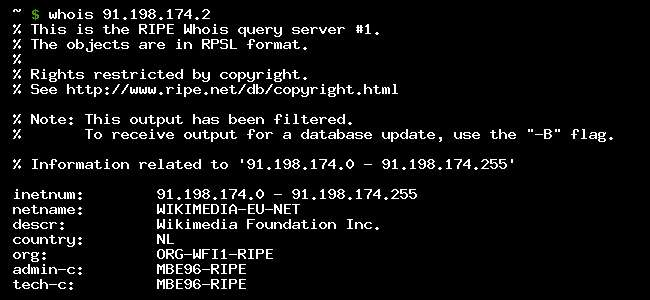

Generalmente no. Notará que en los comentarios de la pregunta de Stack Exchange a la que se vinculó, descubrimos que se hizo a través de una interfaz web para WHOIS. La interfaz web fue el elemento "gotcha", y no fue la consulta de WHOIS la que se pinchó, sino una especie de ataque de intermediario en el que se utilizó la "interfaz web-> WHOIS" para secuestrar la solicitud. . Cuando realice una solicitud de WHOIS, utilice un cliente de WHOIS de confianza directamente, no una interfaz web, y debería estar bien.

Respondí "Generalmente, no". porque es concebible que un registrador haya sido pirateado o esté aliado con los malos, y usted no necesariamente lo sabría. Sin embargo, esto es poco probable para la mayoría de los dominios decentes. También es posible (pero nuevamente, poco probable) que su ISP esté involucrado y esté rastreando las solicitudes de WHOIS a través del tráfico, ya que estas solicitudes no están encriptadas.

Por lo que vale, nunca he tenido un nombre de dominio registrado por debajo de mí como resultado de hacer una solicitud de WHOIS (mediante el uso de un cliente de WHOIS estándar de Linux).

Enlaces de interés adicionales

Cata de dominios [Wikipedia]

Ejecución frontal del nombre de dominio [Wikipedia]

¿Tiene algo que agregar a la explicación? Habla en los comentarios. ¿Quieres leer más respuestas de otros usuarios de Stack Exchange expertos en tecnología? Consulte el hilo de discusión completo aquí .

Credito de imagen: Zeroos (Wikimedia Commons)