Todo el mundo ha estado hablando de Informe de Bloomberg que los trabajadores de Amazon están escuchando grabaciones de voz creado cuando hablas con Alexa. Pero Amazon está lejos de estar solo. Así es como las empresas de tecnología pueden (y lo han hecho) analizar los datos privados que carga.

De leer tus notas a acechar a menores

Hablemos de algunos ejemplos, desde empleados de Evernote hablando sobre la lectura de sus notas privadas hasta empleados de Google y Facebook que acechan a las personas.

- Evernote dio permiso a sus empleados para lee tus notas privadas para "Mejorar su experiencia" en un cambio a su política de privacidad realizado en enero de 2017. Evernote cambió de opinión y prometió que los empleados solicitarían permiso primero después de que muchos usuarios se molestaran. Pero esto ilustra el problema: Evernote puede dar fácilmente acceso a sus empleados. E incluso si compartió datos con Evernote esperando que la política de la empresa los mantuviera seguros, la empresa puede cambiar esa política cuando lo desee.

- Google una vez despidió a un ingeniero de confiabilidad del sitio por usar su acceso a los servidores de Google para acechar y espiar a varios menores , tocar sus registros de llamadas en Google Voice, acceder a sus registros de chat y desbloquearse en la lista de amigos de un adolescente. Los ingenieros de confiabilidad del sitio tienen acceso a todo porque lo necesitan para hacer su trabajo, y es posible que los empleados se vuelvan deshonestos y abusen de ese acceso, como lo hizo este ingeniero en 2010.

- Facebook despidió a un ingeniero de seguridad que utilizó su acceso a Facebook para acechar a varias mujeres en 2018. Motherboard informó que otros empleados habían sido despedidos por acechando a sus ex y otras cosas espeluznantes similares.

- Recomendamos no dar acceso a aplicaciones a su correo electrónico . Pero, si lo hace, esas aplicaciones pueden hacer que las personas lean su correo electrónico, ya sea que provenga de Gmail, Outlook.com o cualquier otra cuenta de correo electrónico. The Wall Street Journal informó que los ingenieros humanos que trabajaban para algunas empresas responsables de esas aplicaciones eran mirando cientos de miles de correos electrónicos para entrenar sus algoritmos.

Esta no es una lista exhaustiva. Facebook tuvo una vez un error que expuso fotos privadas a desarrolladores de aplicaciones y su empleador puede lee tus mensajes privados en Slack —En otras palabras, no son tan privados. Incluso la NSA supuestamente ha tenido que despedir a personas por usar sistemas de vigilancia del gobierno para espiar a sus ex . Y cada empresa que tenga sus datos se los entregará al gobierno cuando llegue una orden judicial, como hizo Amazon cuando Alexa escuchó un doble asesinato .

La nube es solo la computadora de otra persona

Cuando utiliza un servicio que carga sus datos en un servicio "en la nube", simplemente almacena esos datos en los servidores de una empresa. Y esa empresa puede ver los datos si así lo desea.

Esto es bastante simple, pero los informes sobre empleados que escuchan nuestras grabaciones de voz todavía se sienten impactantes de alguna manera. Tal vez todos asumimos que hay demasiados datos y la gente no podría examinarlos, o tal vez pensamos que debe haber algún tipo de ley que evite que las empresas de tecnología examinen estas cosas. Pero, al menos en EE. UU., No conocemos ninguna ley que impida que las empresas analicen estos datos, siempre que sean honestos al respecto, tal vez al revelar este hecho en un documento de términos de servicio que nadie lee. .

Incluso con asistentes de voz, sin embargo, no es solo Amazon. Como dice el propio Bloomberg, incluso Apple centrada en la privacidad tiene personas que escuchan grabaciones de Siri para ayudar a entrenar los algoritmos que hacen que estos asistentes de voz funcionen. Y Bloomberg dice que algunos revisores de Google escuchan grabaciones también hechos con dispositivos Google Home.

Razones legítimas por las que las personas podrían ver sus datos

Dejando a un lado a los acosadores espeluznantes y a otras personas que abusan de su acceso, aquí hay algunas razones válidas por las que un empleado de la empresa podría tener que examinar sus datos:

- Solicitudes gubernamentales : Una orden judicial puede obligar a una empresa a revisar sus datos en busca de algo relevante y entregárselo al gobierno.

- Algoritmos de entrenamiento : Debido a la forma en que funciona el aprendizaje automático, los algoritmos que se utilizan en el software necesitan alguna participación humana durante el proceso de formación. Es por eso que la gente escucha las grabaciones de Alexa y Siri, y es por eso que Evernote quería que la gente revisara tus notas.

- Seguro de calidad : Las empresas pueden examinar grabaciones u otros datos para averiguar cómo está funcionando su servicio. Incluso si está hablando con un robot, es posible que otra persona escuche la grabación más tarde para ver cómo fue.

- Atención al cliente : Una empresa puede solicitar permiso para ver sus datos a fin de ayudarlo si necesita asistencia. Al menos, es de esperar que la empresa solo haga esto con su permiso, que puede ser tan fácil de otorgar como enviando un tweet , como sucedió con Google Photos.

- Infracciones denunciadas : Una empresa puede consultar sus datos para buscar informes de infracciones. Por ejemplo, supongamos que tiene una conversación privada uno a uno en Facebook. Si la otra persona lo denunció por acoso u otra violación, Facebook analizaría la conversión.

La única forma de detener esto: cifrado de extremo a extremo

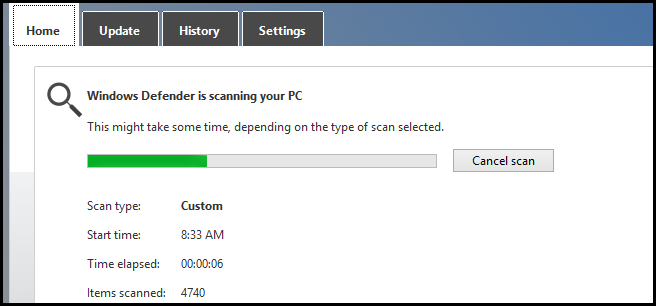

Todo esto sucede debido a la forma en que funciona Internet. A pesar de todo lo que se habla sobre la "encriptación" para proteger sus datos, los datos generalmente solo se encriptan cuando se envían entre sus dispositivos y los servidores de la empresa. Claro, los datos pueden almacenarse encriptados en los servidores de esa empresa, pero de tal manera que la empresa pueda acceder a ellos. Después de todo, la empresa necesita descifrar los datos para enviárselos.

La única forma de prevenir esto es usando encriptado de fin a fin o cifrado del lado del cliente. Esto significa que el software que usa cifraría los datos en los dispositivos que usa, almacenando solo los datos cifrados en los servidores de la empresa de una manera que la empresa no podría acceder a ellos. Tus datos serían tuyos.

Pero esto es menos conveniente en muchos sentidos. Servicios como Google Fotos no serían posibles, ya que no podrían realizar tareas automáticamente en sus fotos en los servidores de la empresa. Las empresas no podrían "deduplicar" los datos y tendrían que invertir más dinero en almacenamiento. Para los asistentes de voz, todo el procesamiento debería realizarse localmente y las empresas no podrían utilizar los datos de voz para capacitar mejor a sus asistentes.

Si pierde su clave de cifrado, ya no podrá acceder a sus datos; después de todo, si la empresa pudiera darle acceso a sus archivos nuevamente, eso significa que la empresa podría acceder a sus archivos en primer lugar.

RELACIONADO: Por qué la mayoría de los servicios web no utilizan el cifrado de un extremo a otro