los Kit de herramientas de experiencia de mitigación mejorada es el secreto de seguridad mejor guardado de Microsoft. Es fácil de instale EMET y asegure rápidamente muchas aplicaciones populares , pero hay mucho más que puede hacer con EMET.

EMET no aparecerá y te hará preguntas, por lo que es una solución que puedes configurar y olvidar una vez que la configuras. A continuación, le mostramos cómo proteger más aplicaciones con EMET y corregirlas si se rompen.

Sepa si EMET está rompiendo una aplicación

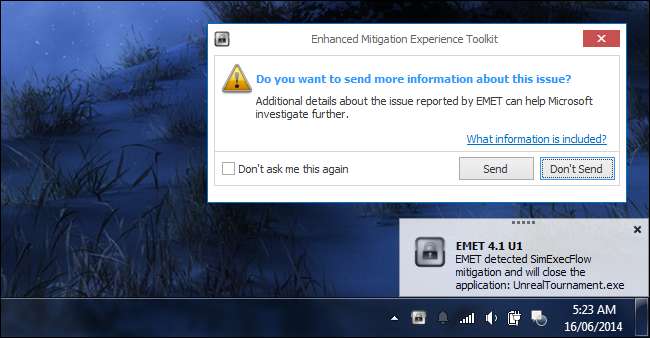

Si una aplicación hace algo que sus reglas de EMET no permiten, EMET cerrará la aplicación; de todos modos, esa es la configuración predeterminada. EMET cierra las aplicaciones que se comportan de manera potencialmente insegura para que no se produzcan exploits. Windows no hace esto para todas las aplicaciones de forma predeterminada porque rompería la compatibilidad con muchas de las aplicaciones antiguas de Windows que se utilizan actualmente.

Si una aplicación se rompe, la aplicación se cerrará inmediatamente y verá una ventana emergente del ícono EMET en la bandeja del sistema. También se escribirá en el registro de eventos de Windows; estas opciones se pueden personalizar desde el cuadro Informes en la cinta en la parte superior de la ventana EMET.

Utilice una versión de Windows de 64 bits

RELACIONADO: Por qué la versión de 64 bits de Windows es más segura

Las versiones de 64 bits de Windows son más seguras porque tienen acceso a funciones como la distribución aleatoria del diseño del espacio de direcciones (ASLR). No todas estas funciones estarán disponibles si utiliza una versión de Windows de 32 bits. Al igual que el propio Windows, las funciones de seguridad de EMET son más completas y útiles en PC de 64 bits.

Bloquear procesos específicos

Probablemente desee bloquear aplicaciones específicas en lugar de todo su sistema. Concéntrese en las aplicaciones con más probabilidades de verse comprometidas. Esto significa navegadores web, complementos de navegador, programas de chat y cualquier otro software que se comunique con Internet o abra archivos descargados. Los servicios del sistema de bajo nivel y las aplicaciones que se ejecutan sin conexión sin abrir ningún archivo descargado tienen menos riesgo. Si tiene alguna aplicación comercial importante, tal vez una que acceda a Internet, puede que sea la aplicación que desea proteger más.

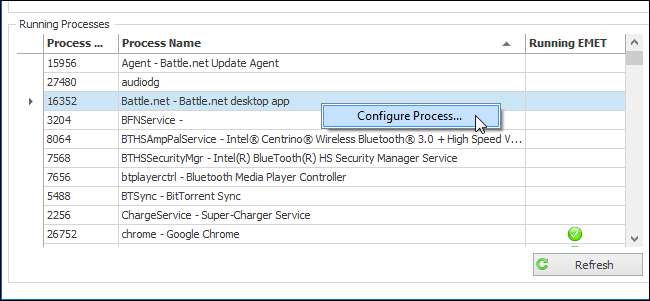

Para proteger una aplicación en ejecución, ubíquela en la lista EMET, haga clic con el botón derecho y seleccione Configurar proceso.

(Si desea proteger un proceso que no se está ejecutando, abra la ventana Aplicaciones y use los botones Agregar aplicación o Agregar comodín).

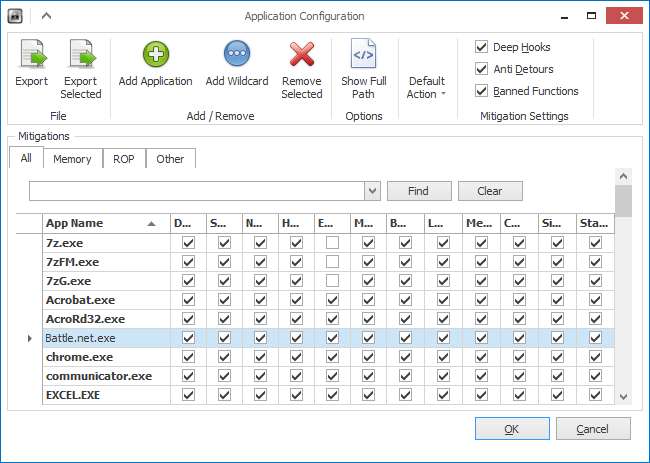

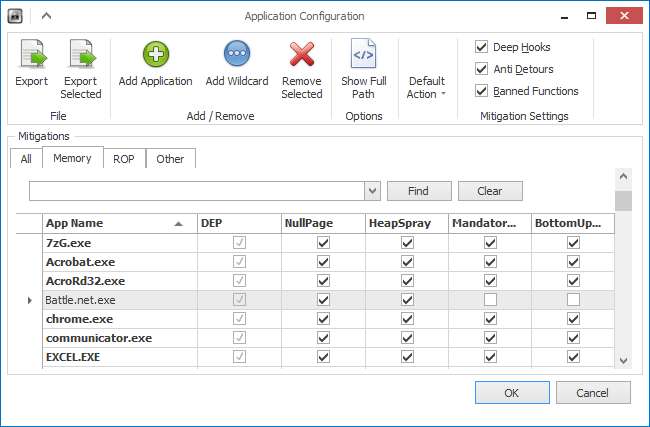

Aparecerá la ventana Configuración de la aplicación con su aplicación resaltada. De forma predeterminada, todas las reglas se habilitarán automáticamente. Simplemente haga clic en el botón Aceptar aquí para aplicar todas las reglas.

Si su aplicación no funciona correctamente, querrá volver aquí e intentar deshabilitar algunas de las restricciones para esa aplicación. Deshabilítelos uno por uno hasta que la aplicación funcione y pueda aislar el problema.

Si no desea restringir una aplicación en absoluto, selecciónela en la lista y haga clic en el botón Eliminar seleccionada para borrar sus reglas y devolver la aplicación a su estado predeterminado.

Cambiar las reglas de todo el sistema

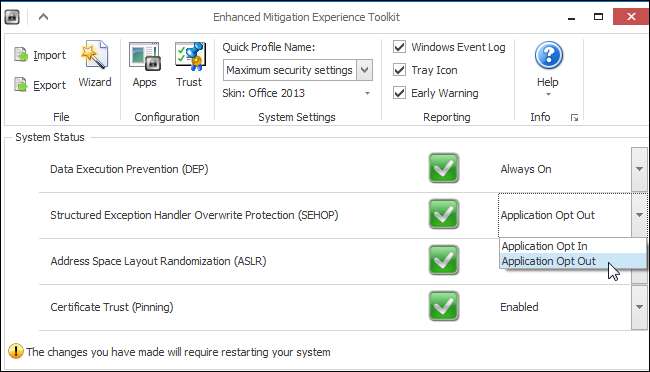

La sección Estado del sistema le permite elegir reglas para todo el sistema. Es probable que desee seguir con los valores predeterminados, que permiten que las aplicaciones opten por estas protecciones de seguridad.

Puede seleccionar "Siempre activado" o "Exclusión de aplicación" para estas configuraciones para una máxima seguridad. Esto puede romper muchas aplicaciones, especialmente las más antiguas. Si las aplicaciones comienzan a comportarse mal, puede volver a la configuración predeterminada o crear reglas de "exclusión voluntaria" para las aplicaciones.

Para crear una regla de exclusión voluntaria, haga clic con el botón derecho en un proceso y seleccione Configurar proceso. Desmarque el tipo de protección del que desea excluirse, de modo que, si desea excluirse del ASLR de todo el sistema, debe desmarcar las casillas de verificación MandatoryASLR y BottomUpASLR para ese proceso. Haga clic en Aceptar para guardar su regla.

Tenga en cuenta que hemos habilitado "Siempre activado" para DEP arriba, por lo que no podemos deshabilitar DEP para ningún proceso en la ventana Configuración de la aplicación a continuación.

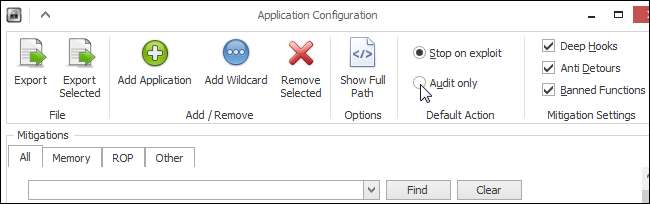

Probar reglas en el modo "Solo auditoría"

Si desea probar las reglas de EMET pero no quiere solucionar ningún problema, puede habilitar el modo "Solo auditoría". Haga clic en el icono Aplicaciones en EMET para acceder a la ventana Configuración de la aplicación. Encontrará una sección Acción predeterminada en la cinta en la parte superior de la pantalla. De forma predeterminada, está configurado para Detener en caso de explotación: EMET cerrará una aplicación si infringe una regla. También puede configurarlo en Solo auditoría. Si una aplicación infringe una de sus reglas de EMET, EMET informará el problema y permitirá que la aplicación siga ejecutándose.

Obviamente, esto elimina las ventajas de seguridad de ejecutar EMET, pero es una buena manera de probar las reglas antes de volver a poner EMET en el modo "Detener el exploit".

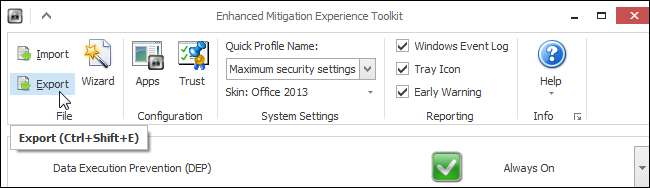

Reglas de exportación e importación

Una vez que haya creado y probado sus reglas, asegúrese de utilizar el botón Exportar o Exportar selección para exportar sus reglas a un archivo. Luego, puede importarlos en cualquier otra PC que utilice y obtener las mismas protecciones de seguridad sin más problemas.

En las redes corporativas, las reglas de EMET y EMET en sí se pueden implementar a través de Política de grupo .

Nada de esto es obligatorio. Si es un usuario doméstico que no quiere lidiar con esto, no dude en instalar EMET y seguir con la configuración predeterminada recomendada.