Bei den jüngsten Terroranschlägen in Paris und im Libanon haben Nachrichtenmedien und Regierung das Wort "Verschlüsselung" verwendet, als ob es irgendwie schuld wäre. Unsinn. Die Verschlüsselung ist leicht zu verstehen. Wenn Sie sie nicht verwenden, sollten Sie dies tun.

Wie viele Technologien kann auch die Verschlüsselung missbraucht werden, was sie jedoch nicht gefährlich macht. Und das bedeutet nicht, dass Menschen, die es benutzen, gefährlich oder schlecht sind. Aber da es so häufig missverstanden wird und derzeit ein Medien-Boogeyman ist, helfen Ihnen ein paar Minuten mit How-To Geek, Sie einzuholen.

Was ist Verschlüsselung?

Während Informatiker, Entwickler und Kryptografen weitaus intelligentere und komplexere Methoden dafür entwickelt haben, nimmt die Verschlüsselung im Kern einfach einige sinnvolle Informationen und verschlüsselt sie, damit sie zu Kauderwelsch werden. Die Umwandlung in echte Informationen - Videodateien, Bilder oder einfache Nachrichten - kann nur durch Entschlüsseln von Kauderwelsch mit einer Methode namens a erfolgen Chiffre , in der Regel unter Berufung auf wichtige Informationen namens a Schlüssel .

Es werden bereits viele ungewöhnliche Wörter herumgeworfen. Wenn Sie als Kind jemals einen „Geheimcode“ geschrieben haben, haben Sie einen Satz verschlüsselt. Eine Chiffre kann so einfach sein, wie einen Buchstaben im Alphabet nach unten zu verschieben. Zum Beispiel, wenn wir den folgenden Satz nehmen:

Das ist wirklich geeky

Mit dieser einfachen Verschlüsselung Aus A wird B. , und so weiter. Dies wird:

Uijt jt sfbmmz hfflz

Wenn Sie das Verständnis erschweren möchten, können Sie Buchstaben leicht als Zahlen darstellen, wenn A durch eine 1 und Z durch 26 dargestellt wird. Mit unserer Chiffre fügen wir unserer Zahl einfach eine hinzu:

208919 919 1851121225 7551125

Und wenn wir dann die Position unseres Briefes mit unserer A-wird-B-Methode verschieben, sieht unsere verschlüsselte Nachricht jetzt so aus:

2191020 1020 1962131326 8661226

In unserem Beispiel unsere Methode oder Chiffre, besteht darin, Buchstaben in bestimmte Zahlen zu ändern und diese Zahl zu verschlüsseln. Wenn wir wollten, könnten wir unsere anrufen Schlüssel die tatsächliche Information, dass A = 2, Y = 26 und Z = 1.

Bei einem so einfachen Code ist das Teilen von Schlüsseln nicht erforderlich, da jeder Codebrecher unseren Code entschlüsseln und die Nachricht herausfinden kann. Zum Glück ist der Vergleich moderner Verschlüsselungsmethoden mit dem Vergleich eines Abakus mit einem iPad vergleichbar. Theoretisch gibt es viele Ähnlichkeiten, aber die verwendeten Methoden haben jahrelange Erfahrung und Genialität, um sie reicher und schwieriger zu entschlüsseln, ohne die richtigen Schlüssel - das heißt, von den Benutzern, die die Verschlüsselung durchführen. Es ist fast unmöglich, mit Brute-Force-Methoden zu entschlüsseln oder Daten wieder zu etwas zusammenzusetzen, das nützlich erscheint. Daher suchen Hacker und Bösewichte beim Menschen nach dem schwachen Glied bei der Verschlüsselung und nicht nach den Verschlüsselungsmethoden selbst.

Warum geht es im Gespräch über Terror plötzlich um Verschlüsselung?

Es ist kein Geheimnis, dass viele Regierungen den Willen bekommen, wenn sie über eine starke Verschlüsselung nachdenken. Moderne Computer können Textnachrichten, Bilder, Datendateien und sogar ganze Partitionen auf Festplatten und den Betriebssystemen, auf denen sie ausgeführt werden, verschlüsseln und so jeden mit den Schlüsseln sperren, die zum Entschlüsseln der darauf enthaltenen Informationen erforderlich sind. Diese könnten alles enthalten, und wenn es theoretisch sein könnte etwas , Phantasien neigen dazu, wild zu laufen. Sie enthalten gestohlene Nuklearcodes, Kinderpornografie, alle Arten von gestohlenen Regierungsgeheimnissen… oder wahrscheinlicher Ihre Steuerdokumente, Bankgeschäfte, Kinderbilder und andere persönliche Informationen, auf die andere keinen Zugriff haben sollen.

In letzter Zeit wurde viel Aufmerksamkeit auf die ISIL-assoziierten Terrorverdächtigen gelenkt, die verschlüsselte Kommunikationsmethoden mit der popular messaging service WhatsApp . Der Boogeyman hier ist eine starke Verschlüsselung, die es gruseligen Menschen ermöglicht, darüber zu kommunizieren wer weiß was und viele prominente Regierungs- und Geheimdienstbeamte nutzen die Situation aus und gestalten die Erzählung so, dass sie sagt: "Verschlüsselung ist für schlechte Menschen, Terroristen und Hacker." Verschwenden Sie niemals eine gute Krise, wie das Sprichwort sagt.

Viele Regierungsmächte haben sich an die Brillen und Äpfel der Welt gewandt und sie darum gebeten Erstellen Sie eine Verschlüsselung mit geheimen Backdoor-Entschlüsselungsmethoden –Verschlüsselte Verschlüsselungsmethoden, die etwas Schändliches verbergen oder über „Hauptschlüssel“ verfügen, um alles mit dieser bestimmten Methode zu verschlüsseln und zu entschlüsseln.

Der derzeitige CEO von Apple, Tim Cook, wurde mit den Worten zitiert: „ Sie können keine Hintertür haben, die nur für die Guten ist . ” Denn im Grunde genommen schwächt ein absichtlich konstruierter Fehler wie eine Backdoor-Verschlüsselungsmethode die Integrität einer Technologie, die wir in vielen Aspekten unseres Lebens verwenden, völlig. Es gibt absolut keine Garantie dafür, einfach weil etwas ist entworfen Für die "Guten" werden diese "Bösen" nicht herausfinden, wie sie es verwenden sollen. Sobald dies geschieht, sind natürlich alle Daten, die diese Methoden verwenden, nicht mehr sicher.

Ohne unsere Alufolienhüte aufzusetzen und historisch gesehen super politisch zu werden, neigen Regierungen dazu, Angst vor ihrem Volk zu haben und alles zu tun, was sie für möglich halten, um die Kontrolle zu behalten. Es überrascht also nicht, dass die Idee dieser kleinen informativen Blackboxen, die durch starke Verschlüsselung erstellt wurden, sie nervös macht.

Es ist Ihnen wahrscheinlich schneller klar, als Sie sagen können, dass „die Terroristen gewonnen haben“, wenn Sie eine Hintertür in eine Infrastruktur einbauen, die so einfach ist, wie die Verschlüsselung das Leben für uns erheblich verschlechtern würde, da in Webbrowsern, E-Mails, Bankgeschäften und Krediten strenge Verschlüsselungsstandards verwendet werden Kartentransaktionen und Passwortspeicherung. Es ist einfach keine gute Idee, diese für uns alle weniger sicher zu machen.

Wie, warum und wo soll ich die Verschlüsselung verwenden?

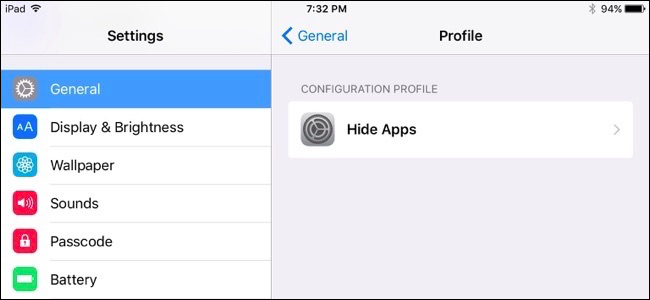

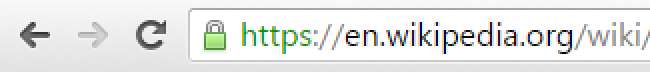

Zum Glück wird die Verschlüsselung zum Standard. Wenn Sie jemals dieses kleine Schlosssymbol in Ihrem Webbrowser bemerkt haben - herzlichen Glückwunsch! Sie verwenden Verschlüsselung, um Daten von dieser Website zu senden und zu empfangen. Du fühlst dich nicht wie ein Bösewicht, oder?

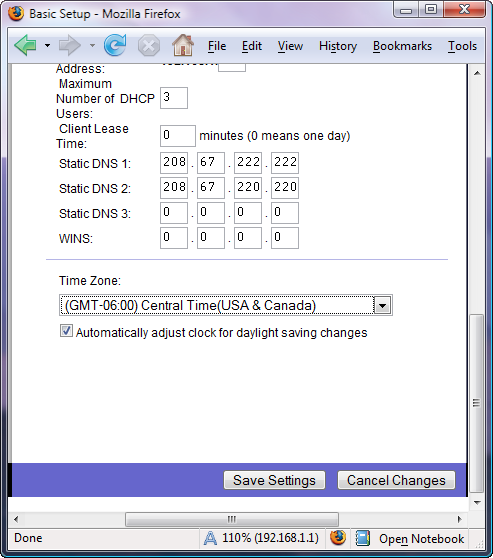

Grundsätzlich verwendet Ihr Computer beim Herstellen einer sicheren Verbindung einen öffentlichen Schlüssel, um verschlüsselte Informationen an das Remote-System zu senden, die dann mit einem privaten Schlüssel dekodiert werden (da der öffentliche Schlüssel von jedem heruntergeladen, aber nur mit dem privaten Schlüssel entschlüsselt werden kann). . Da es schwierig sein kann, sicherzustellen, dass niemand Ihre Nachrichten, E-Mails oder Bankdaten abfangen kann, aber die Verschlüsselung Ihre Informationen in Kauderwelsch verwandeln kann, den sie nicht verwenden können, bleiben Ihre Transaktionen sicher. Möglicherweise führen Sie bereits viele verschlüsselte Nachrichten- und Datenübertragungen durch, und Sie haben dies nicht einmal bemerkt.

Fast jeder in der Technik ist sich bewusst, dass es einfach Standard sein muss, und treibt die Idee der „Standardverschlüsselung“ voran. Nur weil Sie nichts zu verbergen haben, heißt das nicht, dass Sie Ihre Privatsphäre nicht schätzen sollten, insbesondere in diesen Tagen, in denen Verhinderung von Cyberkriminalität, Datendiebstahl und Hacking-Skandalen wird für unsere Sicherheit und unser finanzielles Wohlergehen immer wichtiger.

Computer und das Internet haben es uns ermöglicht, uns für diese Datenschutzbedenken zu öffnen und anfälliger als je zuvor zu werden, und Verschlüsselung ist eine der wenigen Methoden, um sich selbst zu schützen. Wenn Sie vor vielen Jahren mit jemandem von Angesicht zu Angesicht sprachen und niemanden in der Nähe sahen, konnten Sie sich einigermaßen sicher fühlen, dass niemand Sie belauscht. Ohne Verschlüsselung gibt es im Grunde genommen überhaupt keine Privatsphäre in irgendeiner Art von Kommunikation.

Wann sollte ein normaler Benutzer Verschlüsselung in sein digitales Leben integrieren? Wenn einer Ihrer Messaging-Dienste oder -Konten HTTPS (HTTP over SSL, ein Verschlüsselungsstandard) bietet, sollten Sie sich natürlich anmelden. In der heutigen Zeit sollten Sie sich nicht einmal mehr anmelden müssen. es sollte standardmäßig aktiviert sein! Wenn ein Dienst keine verschlüsselten Verbindungen zulässt und Sie vertrauliche Daten (Kreditkartennummern, Namen von Familienmitgliedern, Telefonnummern, Sozialversicherungsnummern usw.) senden können, entscheiden Sie sich einfach dafür, diese Website nicht zu verwenden. Realistisch gesehen wird jede moderne Website mit einem Login höchstwahrscheinlich eine sichere, verschlüsselte Verbindung herstellen.

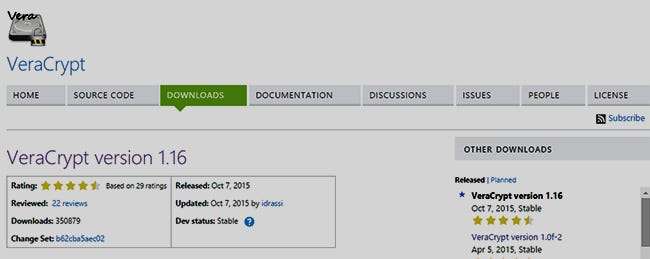

Sollten Sie die Bilder, Dokumente und anderen wichtigen Dateien auf Ihrem PC in einem verschlüsselten Container oder einer verschlüsselten Festplatte aufbewahren? Vielleicht. Sie können dies tun, indem Sie verschlüsselte Dateicontainer verwenden oder ganze Festplatten mithilfe von Software sperren. Vor einigen Jahren beliebte plattformübergreifende Verschlüsselungssoftware TrueCrypt Plötzlich und auf mysteriöse Weise wurden Benutzer gebeten, die Verwendung ihrer Software einzustellen, darauf zu bestehen, dass ihr Produkt unsicher ist, und die gesamte Entwicklung einzustellen. In einer abschließenden Nachricht an ihre Benutzer forderte TrueCrypt sie auf, ihre Daten auf das Microsoft-Produkt Bitlocker zu migrieren, das jetzt Teil einiger Windows-Versionen ist. TrueCrypt war zusammen mit anderer Software wie bcrypt oder Filevault ein Standardtool für die Verschlüsselung der gesamten Festplatte. Die vollständige Festplattenverschlüsselung ist auch mit BitLocker möglich , oder, wenn Sie Open-Source-Methoden bevorzugen, von Verwenden von LUX auf Linux-Systemen , oder der Nachfolger von TrueCrypt, VeraCrypt .

Sie müssen die Dateien höchstwahrscheinlich nicht verschlüsseln das sind eigentlich an Ihr PC verhindert, dass Hacker und Datendiebe sie nehmen. Es ist keine schlechte Idee, wichtige Dateien in einer Krypta aufzubewahren, damit sie nicht in die Hände anderer Personen gelangen, die möglicherweise die Möglichkeit haben, Ihren Computer zu verwenden. Die Verschlüsselung muss nicht gruselig oder gefährlich sein. Es kann einfach als digitaler Datenschutzzaun betrachtet werden und als ein Weg, ehrliche Menschen ehrlich zu halten. Nur weil du deine Nachbarn magst, heißt das nicht, dass du immer willst, dass sie dich beobachten können!

Das Gleiche gilt für alle digitalen Messaging-Dienste, unabhängig davon, ob sie sich auf Ihrem Telefon, Tablet oder PC befinden. Wenn Sie keine Verschlüsselung verwenden, können Sie kaum oder gar nicht garantieren, dass Ihre Nachrichten nicht von anderen abgefangen werden, ob schändlich oder nicht. Wenn dies für Sie wichtig ist - und vielleicht auch für uns alle -, haben Sie immer mehr Möglichkeiten. Es ist erwähnenswert, dass einige Dienste wie iMessage von Apple standardmäßig verschlüsselte Nachrichten senden, aber über Apple-Server kommunizieren und möglicherweise dort gelesen und gespeichert werden können.

Verschlüsselung ist nicht der Boogeyman

Hoffentlich haben wir dazu beigetragen, einige Fehlinformationen im Zusammenhang mit dieser missverstandenen Technologie zu beseitigen. Nur weil jemand seine Informationen geheim hält, heißt das nicht, dass er etwas Unheimliches tut. Es ist für uns alle grundsätzlich schlecht, zuzulassen, dass sich das Gespräch über Verschlüsselung ausschließlich mit Terrorismus und nicht mit grundlegender Privatsphäre und der Verhinderung von Identitätsdiebstahl befasst. Es ist keine Sache, gefürchtet oder missverstanden zu werden, sondern ein Werkzeug, das wir alle verwenden sollten, wie wir es für richtig halten, ohne das Stigma, nur für böse Zwecke verwendet zu werden.

Wenn Sie mehr über Verschlüsselungsmethoden erfahren möchten, finden Sie hier einige Klassiker von How-To Geek sowie eine Software, die wir empfehlen, um die Verschlüsselung in Ihr digitales Leben zu integrieren.

So richten Sie die BitLocker-Verschlüsselung unter Windows ein

3 Alternativen zu TrueCrypt für Ihre Verschlüsselungsanforderungen

HTG erklärt: Wann sollten Sie Verschlüsselung verwenden?

Bildnachweis: Christiaan Colen , Mark Fischer , Intel Free Press , Sarah (Flickr), Valery Marchive , Walt Jabsco .

![[Updated] Es ist Zeit, den Kauf von Telefonen bei OnePlus einzustellen](https://cdn.thefastcode.com/static/thumbs/updated-it-s-time-to-stop-buying-phones-from-oneplus.jpg)