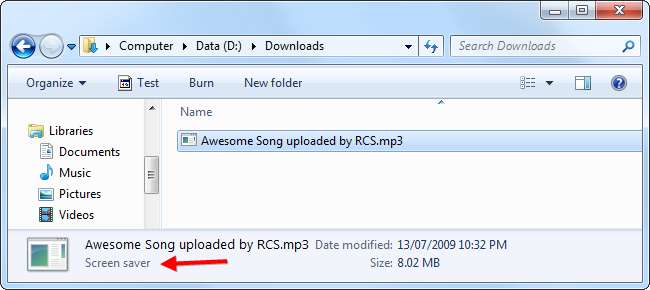

Dateierweiterungen können gefälscht werden - diese Datei mit der Erweiterung .mp3 kann tatsächlich ein ausführbares Programm sein. Hacker können Dateierweiterungen fälschen, indem sie ein spezielles Unicode-Zeichen missbrauchen, wodurch der Text in umgekehrter Reihenfolge angezeigt wird.

Windows verbirgt standardmäßig auch Dateierweiterungen. Dies ist eine weitere Möglichkeit, wie Anfänger getäuscht werden können. Eine Datei mit einem Namen wie picture.jpg.exe wird als harmlose JPEG-Bilddatei angezeigt.

Verschleierung von Dateierweiterungen mit dem "Unitrix" Exploit

Wenn Sie Windows immer anweisen, Dateierweiterungen anzuzeigen (siehe unten) und diese zu beachten, denken Sie möglicherweise, dass Sie vor Spielereien im Zusammenhang mit Dateierweiterungen sicher sind. Es gibt jedoch auch andere Möglichkeiten, die Dateierweiterung zu verschleiern.

Diese Methode wird von Avast als "Unitrix" -Exploit bezeichnet, nachdem sie von der Unitrix-Malware verwendet wurde. Sie nutzt ein Sonderzeichen in Unicode, um die Reihenfolge der Zeichen in einem Dateinamen umzukehren und die gefährliche Dateierweiterung in der Mitte des Dateinamens auszublenden und Platzieren einer harmlos aussehenden gefälschten Dateierweiterung am Ende des Dateinamens.

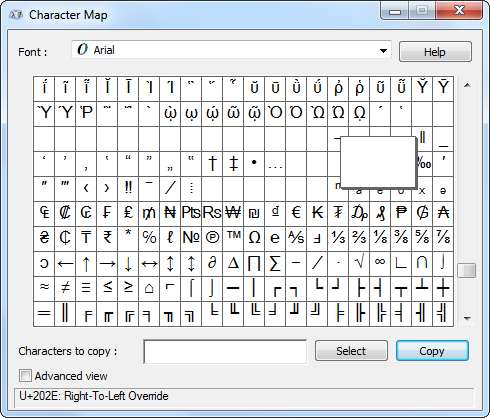

Das Unicode-Zeichen lautet U + 202E: Überschreiben von rechts nach links und zwingt Programme, Text in umgekehrter Reihenfolge anzuzeigen. Obwohl es für einige Zwecke offensichtlich nützlich ist, sollte es in Dateinamen wahrscheinlich nicht unterstützt werden.

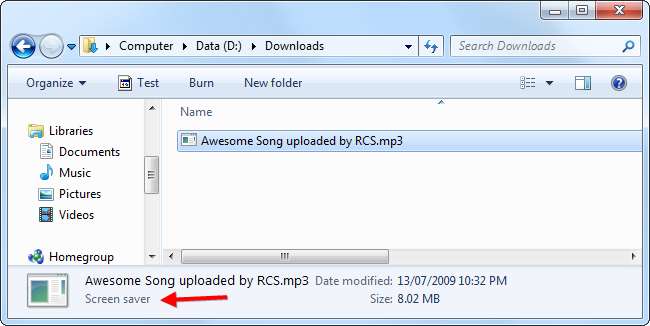

Im Wesentlichen kann der tatsächliche Name der Datei so etwas wie "Awesome Song uploaded by [U+202e]3pm.SCR" sein. Das Sonderzeichen zwingt Windows, das Ende des Dateinamens in umgekehrter Reihenfolge anzuzeigen, sodass der Dateiname als "Awesome Song uploaded by RCS.mp3" angezeigt wird. Es handelt sich jedoch nicht um eine MP3-Datei, sondern um eine SCR-Datei, die ausgeführt wird, wenn Sie darauf doppelklicken. (Weitere Arten gefährlicher Dateierweiterungen finden Sie weiter unten.)

Dieses Beispiel stammt von einer Cracking-Site, da ich es für besonders trügerisch hielt - behalten Sie die heruntergeladenen Dateien im Auge!

Windows verbirgt standardmäßig Dateierweiterungen

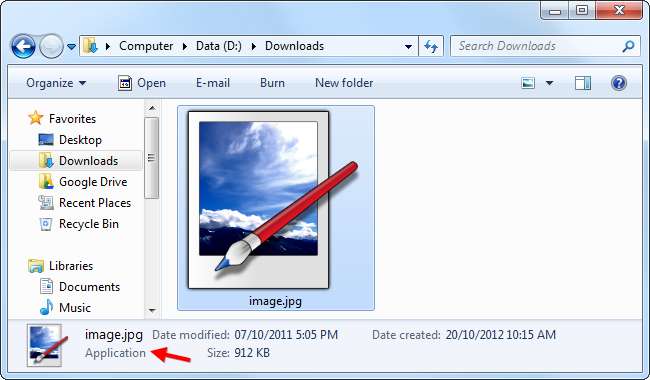

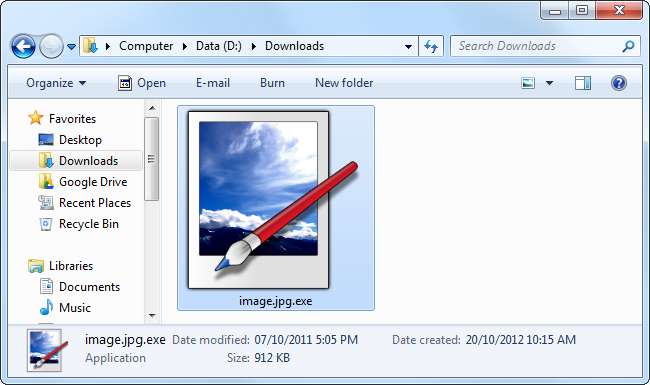

Die meisten Benutzer wurden geschult, nicht vertrauenswürdige EXE-Dateien nicht aus dem Internet herunterzuladen, da sie möglicherweise böswillig sind. Die meisten Benutzer wissen auch, dass einige Dateitypen sicher sind. Wenn Sie beispielsweise ein JPEG-Bild mit dem Namen image.jpg haben, können Sie darauf doppelklicken und es wird in Ihrem Bildbetrachtungsprogramm geöffnet, ohne dass das Risiko einer Infektion besteht.

Es gibt nur ein Problem: Windows verbirgt standardmäßig Dateierweiterungen. Die Datei image.jpg kann tatsächlich image.jpg.exe sein. Wenn Sie darauf doppelklicken, wird die schädliche EXE-Datei gestartet. Dies ist eine der Situationen, in denen Die Benutzerkontensteuerung kann helfen - Malware kann ohne Administratorrechte weiterhin Schaden anrichten, jedoch nicht Ihr gesamtes System gefährden.

Schlimmer noch, böswillige Personen können jedes gewünschte Symbol für die EXE-Datei festlegen. Eine Datei mit dem Namen image.jpg.exe, die das Standardbildsymbol verwendet, sieht mit den Standardeinstellungen von Windows wie ein harmloses Bild aus. Während Windows Ihnen bei genauem Hinsehen mitteilt, dass es sich bei dieser Datei um eine Anwendung handelt, werden dies viele Benutzer nicht bemerken.

Dateierweiterungen anzeigen

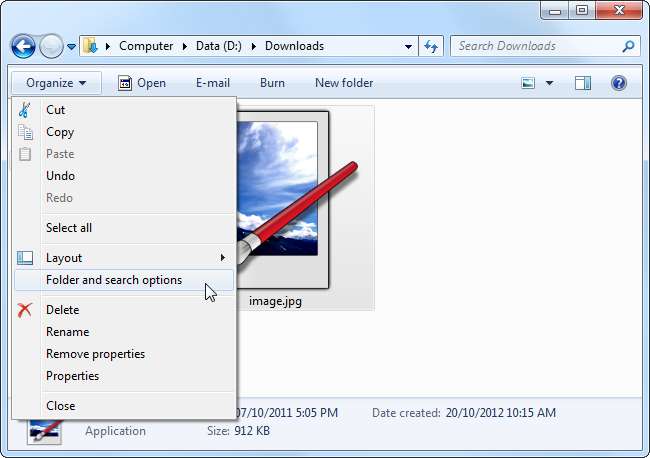

Zum Schutz davor können Sie Dateierweiterungen im Fenster "Ordnereinstellungen" von Windows Explorer aktivieren. Klicken Sie im Windows Explorer auf die Schaltfläche Organisieren und wählen Sie Ordner- und Suchoptionen um es zu öffnen.

Deaktivieren Sie das Kontrollkästchen Erweiterungen für bekannte Dateitypen verbergen Aktivieren Sie das Kontrollkästchen auf der Registerkarte Ansicht und klicken Sie auf OK.

Alle Dateierweiterungen sind jetzt sichtbar, sodass die versteckte EXE-Dateierweiterung angezeigt wird.

.exe ist nicht die einzige gefährliche Dateierweiterung

Die Dateierweiterung .exe ist nicht die einzige gefährliche Dateierweiterung, auf die Sie achten müssen. Dateien, die mit diesen Dateierweiterungen enden, können auch Code auf Ihrem System ausführen, was sie ebenfalls gefährlich macht:

.bat, .cmd, .com, .lnk, .pif, .scr, .vb, .vbe, .vbs, .wsh

Diese Liste ist nicht vollständig. Zum Beispiel, wenn Sie Java von Oracle installiert haben Die Dateierweiterung .jar kann ebenfalls gefährlich sein, da Java-Programme gestartet werden.