Nur weil in Ihrem Posteingang eine E-Mail mit der Bezeichnung "[email protected]" angezeigt wird, bedeutet dies nicht, dass Bill tatsächlich etwas damit zu tun hatte. Lesen Sie weiter, während wir untersuchen, wie Sie eine verdächtige E-Mail tatsächlich erhalten.

Die heutige Frage-Antwort-Sitzung wird uns mit freundlicher Genehmigung von SuperUser zur Verfügung gestellt - einer Unterteilung von Stack Exchange, einer Community-Drive-Gruppierung von Q & A-Websites.

Die Frage

SuperUser-Leser Sirwan möchte wissen, wie er herausfinden kann, woher E-Mails tatsächlich stammen:

Wie kann ich wissen, woher eine E-Mail wirklich kam?

Gibt es eine Möglichkeit, es herauszufinden?

Ich habe von E-Mail-Headern gehört, weiß aber nicht, wo ich E-Mail-Header beispielsweise in Google Mail sehen kann.

Werfen wir einen Blick auf diese E-Mail-Header.

Die Antworten

SuperUser-Mitarbeiter Tomas bietet eine sehr detaillierte und aufschlussreiche Antwort:

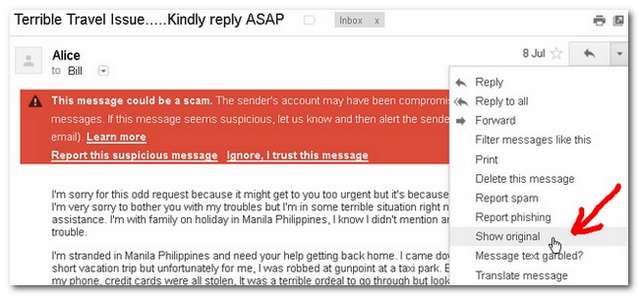

Sehen Sie sich ein Beispiel für einen Betrug an, der mir zugesandt wurde. Sie tun so, als stamme er von meiner Freundin. Sie behauptet, sie sei ausgeraubt worden, und bittet mich um finanzielle Unterstützung. Ich habe die Namen geändert - nehme an, ich bin Bill, der Betrüger hat eine E-Mail an gesendet

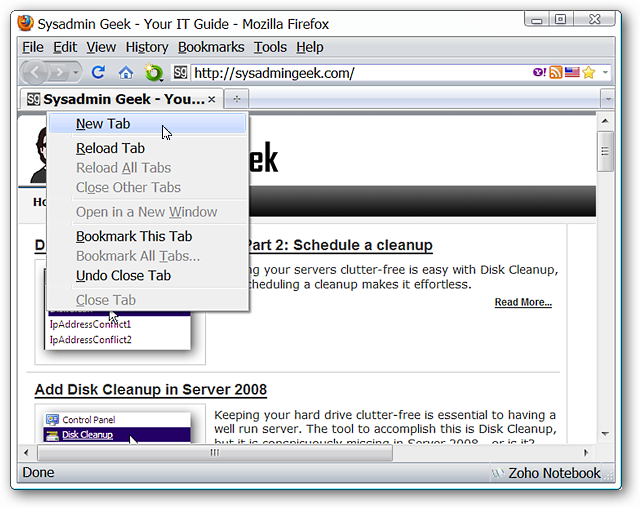

[email protected]und tut so, als wäre er es[email protected]. Beachten Sie, dass Bill weiterleiten muss[email protected].Verwenden Sie zunächst in Google Mail

Original zeigen:

Dann werden die vollständige E-Mail und ihre Header geöffnet:

Geliefert an: [email protected] Eingegangen am 10.64.21.33 mit der SMTP-ID s1csp177937iee; Montag, 8. Juli 2013, 04:11:00 -0700 Uhr (PDT) X-Received: bis 10.14.47.73 mit SMTP-ID s49mr24756966eeb.71.1373281860071; Mo, 08. Juli 2013 04:11:00 -0700 (PDT) Rückweg: <[email protected]> Erhalten: von maxipes.logix.cz (maxipes.logix.cz. [2a01:348:0:6:5d59:50c3:0:b0b1]) von mx.google.com mit der ESMTPS-ID j47si6975462eeg.108.2013.07.08.04.10.59 für <[email protected]> (Version = TLSv1-Verschlüsselung = RC4-SHA-Bits = 128/128); Mo, 08. Juli 2013 04:11:00 -0700 (PDT) Received-SPF: neutral (google.com: 2a01: 348: 0: 6: 5d59: 50c3: 0: b0b1 wird vom Best-Guess-Datensatz für die Domain SRS0=Znlt=QW=yahoo.com=alice@domain weder zugelassen noch verweigert .com) client-ip = 2a01: 348: 0: 6: 5d59: 50c3: 0: b0b1; Authentifizierungsergebnisse: mx.google.com; spf = neutral (google.com: 2a01: 348: 0: 6: 5d59: 50c3: 0: b0b1 wird von der Best-Guess-Aufzeichnung für die Domain [email protected] weder zugelassen noch verweigert ) [email protected] Erhalten: von maxipes.logix.cz (Postfix, von Benutzer-ID 604) ID C923E5D3A45; Montag, 8. Juli 2013, 23:10:50 Uhr +1200 (NZST) X-Original-To: [email protected] X-Greylist: verzögert 00:06:34 von SQLgrey-1.8.0-rc1 Erhalten: von elasmtp-curtail.atl.sa.earthlink.net (elasmtp-curtail.atl.sa.earthlink.net [209.86.89.64]) von maxipes.logix.cz (Postfix) mit der ESMTP-ID B43175D3A44 für <[email protected]>; Montag, 8. Juli 2013, 23:10:48 Uhr +1200 (NZST) Erhalten: von [168.62.170.129] (helo = laurence39) von elasmtp-curtail.atl.sa.earthlink.net mit esmtpa (Exim 4.67) (Umschlag von <[email protected]>) ID 1Uw98w-0006KI-6y für [email protected]; Mo, 08. Juli 2013 06:58:06 -0400 Von: "Alice" <[email protected]> Betreff: Terrible Travel Issue ..... Bitte antworten Sie so schnell wie möglich An: [email protected] Inhaltstyp: mehrteilig / alternativ; border = "jtkoS2PA6LIOS7nZ3bDeIHwhuXF = _9jxn70" MIME-Version: 1.0 Antwort an: [email protected] Datum: Montag, 8. Juli 2013, 10:58:06 Uhr +0000 Uhr Nachrichten-ID: <[email protected]> X-ELNK-Trace: 52111ec6c5e88d9189cb21dbd10cbf767e972de0d01da940e632614284761929eac30959a519613a350badd9bab72f9c350badd9bab72f9c350badd9bab72f9c X-Originating-IP: 168.62.170.129 [... I have cut the email body ...]Die Überschriften sind chronologisch von unten nach oben zu lesen - die ältesten befinden sich unten. Jeder neue Server auf dem Weg fügt eine eigene Nachricht hinzu - beginnend mit

Empfangen. Beispielsweise:Erhalten: von maxipes.logix.cz (maxipes.logix.cz. [2a01:348:0:6:5d59:50c3:0:b0b1]) von mx.google.com mit der ESMTPS-ID j47si6975462eeg.108.2013.07.08.04.10.59 für <[email protected]> (Version = TLSv1-Verschlüsselung = RC4-SHA-Bits = 128/128); Mo, 08. Juli 2013 04:11:00 -0700 (PDT)Das sagt das

mx.google.comhat die Mail von erhaltenmaxipes.logix.czbeimMon, 08 Jul 2013 04:11:00 -0700 (PDT).Nun, um die zu finden echt Als Absender Ihrer E-Mail ist es Ihr Ziel, das letzte vertrauenswürdige Gateway zu finden - zuletzt, wenn Sie die Header von oben lesen, d. h. zuerst in chronologischer Reihenfolge. Beginnen wir damit, den Mailserver der Rechnung zu finden. Dazu fragen Sie den MX-Eintrag für die Domain ab. Sie können einige verwenden Online-Tools oder unter Linux können Sie es über die Befehlszeile abfragen (beachten Sie, dass der tatsächliche Domänenname in geändert wurde

domain.com):~ $ host -t MX domain.com domain.com MX 10 broucek.logix.cz domain.com MX 5 maxipes.logix.czSie sehen also, dass der Mailserver für domain.com ist

maxipes.logix.czoderbroucek.logix.cz. Daher ist der letzte (erste chronologisch) vertrauenswürdige "Hop" - oder der letzte vertrauenswürdige "Received Record" oder wie auch immer Sie ihn nennen - dieser:Erhalten: von elasmtp-curtail.atl.sa.earthlink.net (elasmtp-curtail.atl.sa.earthlink.net [209.86.89.64]) von maxipes.logix.cz (Postfix) mit der ESMTP-ID B43175D3A44 für <[email protected]>; Montag, 8. Juli 2013, 23:10:48 Uhr +1200 (NZST)Sie können dem vertrauen, da dies von Bills Mailserver für aufgezeichnet wurde

domain.com. Dieser Server hat es von bekommen209.86.89.64. Dies könnte und ist sehr oft der eigentliche Absender der E-Mail - in diesem Fall der Betrüger! Sie können Überprüfen Sie diese IP auf einer schwarzen Liste . - Sehen Sie, er ist in 3 schwarzen Listen aufgeführt! Darunter befindet sich noch ein weiterer Datensatz:Erhalten: von [168.62.170.129] (helo = laurence39) von elasmtp-curtail.atl.sa.earthlink.net mit esmtpa (Exim 4.67) (Umschlag von <[email protected]>) ID 1Uw98w-0006KI-6y für [email protected]; Mo, 08. Juli 2013 06:58:06 -0400Sie können dem jedoch nicht wirklich vertrauen, da dies nur vom Betrüger hinzugefügt werden könnte, um seine Spuren zu löschen und / oder eine falsche Spur legen . Natürlich besteht immer noch die Möglichkeit, dass der Server

209.86.89.64ist unschuldig und fungierte nur als Staffel für den echten Angreifer bei168.62.170.129, aber dann wird die Staffel oft als schuldig angesehen und sehr oft auf die schwarze Liste gesetzt. In diesem Fall,168.62.170.129ist sauber Wir können also fast sicher sein, dass der Angriff von ausgeführt wurde209.86.89.64.Und natürlich, da wir wissen, dass Alice Yahoo! und

elasmtp-curtail.atl.sa.earthlink.netist nicht auf dem Yahoo! Netzwerk (Sie möchten vielleicht Überprüfen Sie die IP Whois-Informationen erneut ) können wir sicher schließen, dass diese E-Mail nicht von Alice stammt und dass wir ihr kein Geld für ihren behaupteten Urlaub auf den Philippinen schicken sollten.

Zwei weitere Mitwirkende, Ex Umbris und Vijay, empfahlen jeweils die folgenden Dienste zur Unterstützung der Dekodierung von E-Mail-Headern: SpamCop und Das Header-Analyse-Tool von Google .