So beginnt ein CryptoBlackmail-Betrug: Ein Krimineller kontaktiert Sie per E-Mail oder Post und besteht darauf, dass er Beweise dafür hat, dass Sie Ihre Frau betrogen haben, dass ein Attentäter hinter Ihnen her ist oder dass Sie ein Webcam-Video sehen, in dem Sie Pornografie ansehen.

Um das Problem zu lösen, bittet der Verbrecher um ein paar tausend Dollar Bitcoin oder eine andere Kryptowährung. Aber Sie sollten niemals antworten oder bezahlen. Alle Kriminellen haben leere Drohungen und versuchen nur, Sie auszutricksen.

Was ist CryptoBlackmail?

CryptoBlackmail ist jede Art von Bedrohung, die von einer Aufforderung begleitet wird, Geld an eine Kryptowährungsadresse zu zahlen. Wie bei der traditionellen Erpressung handelt es sich nur um eine Bedrohung, bei der Sie zahlen oder uns etwas Böses antun. Der Unterschied besteht darin, dass die Zahlung in Kryptowährung verlangt wird.

Hier einige Beispiele für CryptoBlackmail:

- Physische Post mit der Aufschrift „ Ich weiß, dass du deine Frau betrogen hast , ”Und fordern den Gegenwert von 2000 USD in Bitcoin, der an eine enthaltene Bitcoin-Adresse gesendet wird.

- E-Mails mit der Aufschrift „ Ich habe den Befehl, dich zu töten , Gefolgt von der Forderung, 2800 US-Dollar in Bitcoin zu zahlen, um das Attentat abzubrechen.

- E-Mails, in denen behauptet wird, ein Angreifer habe Malware auf Ihrem Computer platziert und hat dich beim Anschauen von Pornografie aufgenommen zusammen mit einem Video-Feed von Ihrer Webkamera. Der Angreifer behauptet außerdem, Ihre Kontakte kopiert zu haben, und droht, das Video an sie zu senden, es sei denn, Sie zahlen Bitcoin im Wert von 1900 US-Dollar.

- E-Mails einschließlich a Passwort für eines Ihrer Online-Konten zusammen mit einer Bedrohung und einer Nachfrage nach 1200 Dollar, um das Problem zu lösen. Der Angreifer hat Ihr Passwort gerade in einer der vielen durchgesickerten Passwortdatenbanken gefunden und Ihren Computer nicht gefährdet.

Denken Sie daran, dass die Kriminellen ihre Bedrohung mit ziemlicher Sicherheit nicht durchsetzen können und wahrscheinlich nicht über die Informationen verfügen, die sie angeblich haben. Zum Beispiel kann jemand einfach Briefe mit der Aufschrift „Ich weiß, dass Sie Ihre Frau betrogen haben“ an eine große Anzahl von Menschen senden, die wissen, dass statistisch gesehen viele von ihnen dies getan haben. Es gibt mit ziemlicher Sicherheit auch keinen Attentäter, der Sie verfolgt - besonders keinen Attentäter, der nur für ein paar tausend Dollar arbeitet! Dies sind alles leere Bedrohungen, und es gibt keinen Grund, sich vor ihnen zu fürchten.

Leider betrügen die Betrüger einige Leute. Ein Betrüger hat in den ersten beiden Tagen seines Betrugs am 11. und 12. Juli etwa 2,5 BTC oder 15.500 USD verdient. Wir wissen dies, weil die Bitcoin-Transaktionsaufzeichnungen öffentlich sind, sodass Sie sehen können, wie viel Geld an die gesendet wurde Brieftaschenadresse des Betrügers .

Nicht verhandeln oder bezahlen. Antworte nicht einmal.

Das Wichtigste, was Sie wissen sollten: Dies ist kein persönlich gezielter Angriff. Die Aufnahme eines Ihrer Passwörter aus einer Datenbank, gegen die verstoßen wurde, lässt die Bedrohung möglicherweise persönlich erscheinen, ist es jedoch nicht. Sie haben gerade Ihre E-Mail-Adresse und Ihr Passwort aus einer Datenbank abgerufen. Kriminelle senden eine große Anzahl dieser E-Mails (und sogar einige physische Briefe) in der Hoffnung, dass nur 1% der Menschen antworten und bezahlen.

Dies ist wie bei Spam-E-Mails oder Betrüger-Telefonanrufe des technischen Supports . Die Kriminellen wissen, dass die meisten Menschen nicht auf ihre Tricks hereinfallen werden, und sie werden schnell eine leichtere Marke finden, wenn Sie nicht auf den Betrug hereinfallen.

Verhandeln Sie nicht mit den Kriminellen und zahlen Sie definitiv nichts. Wenn Sie eine solche E-Mail-Bedrohung erhalten - insbesondere, wenn es sich um eine Morddrohung handelt! - möchten Sie diese möglicherweise der Polizei melden.

Sie sollten auf jeden Fall auch Bedrohungen melden, die als physische E-Mail gesendet wurden. Es ist einfacher, Kriminelle zu fangen, die das Mailsystem missbrauchen, als einfach E-Mails zu versenden. Das US Postal Inspection Service spielt nicht herum

Hier ist ein Beispiel für CryptoBlackmail:

Hier ist eine neue Form von Cryptoblackmail. Ein Freund erhielt dies aus heiterem Himmel. Vermutlich wird es an alle auf der haveibeenpwnd-Liste gesendet.

Sei da draußen vorsichtig, bezahle niemals, verhandle niemals. pic.twitter.com/VFl5s1duCe

- Emin Gün Sirer (@ el33th4xor) 11. Juli 2018

Warum Betrüger Kryptowährung wollen

Diese Art von Betrug hat viel mit gemeinsam Ransomware wie CryptoLocker . CryptoBlackmail stellt wie Ransomware eine Bedrohung dar und verlangt die Zahlung an eine Kryptowährungsadresse. Während Ransomware Ihre Dateien nach einer Kompromittierung Ihres Computers tatsächlich als Geiseln hält, handelt es sich bei CryptoBlackmail um leere Bedrohungen.

CryptoBlackmail fordert die Zahlung in Kryptowährung aus demselben Grund an, aus dem Ransomware dies tut. Es ist nicht möglich, eine Transaktion rückgängig zu machen, und es ist für die Behörden schwierig, den Eigentümer einer Bitcoin-Adresse aufzuspüren. Wenn die Kriminellen Sie aufforderten, Geld über eine Banküberweisung zu senden, könnte diese Überweisung zurückverfolgt werden, und die Behörden könnten versuchen, die Person zu finden, die das Bankkonto eröffnet hat, und möglicherweise sogar das Geld zurückerhalten. Bei der Kryptowährung ist das Geld jedoch weg, sobald Sie es senden.

Während alle CryptoBlackmail-Betrügereien, die wir gesehen haben, verlangen, dass Sie Bitcoin an BTC-Brieftaschenadressen (Bitcoin) senden, hindert nichts Kriminelle daran, eine Zahlung in " Altmünzen Wie Monero.

So überprüfen Sie, ob Ihre Passwörter durchgesickert sind

Sie können überprüfen, um Überprüfen Sie, ob eines Ihrer Passwörter kompromittiert wurde mit einem Dienst wie Wurde ich pwned? . Dienste wie diese verfügen jedoch nicht über jede einzelne Passwortdatenbank, die jemals gestohlen wurde.

Es ist am besten, überall ein eindeutiges Passwort zu verwenden, damit es keine Rolle spielt, ob ein Dienst einen Verstoß erleidet. Wenn Sie überall dasselbe Kennwort wiederverwenden, sind Ihre anderen Konten immer dann anfällig, wenn ein Dienst Ihr Kennwort verliert.

VERBUNDEN: So überprüfen Sie, ob Ihr Passwort gestohlen wurde

So schützen Sie sich

Folgendes müssen Sie tun, um sicher zu gehen:

- Ignoriere die Betrüger : Vergessen Sie zunächst den Betrug. Versuchen Sie, wie oben erwähnt, nicht, mit dem Betrüger zu verhandeln oder einen Cent zu zahlen. Sie haben nur leere Drohungen. Sie sind nur eine der meisten kontaktierten Personen, die nicht zahlen. Wir haben noch nie von einem einzigen Fall gehört, in dem ein CryptoBlackmail-Betrüger seine Bedrohungen tatsächlich verfolgt hat.

- Passwörter nicht wiederverwenden : Wenn Ihnen ein Krimineller eines Ihrer Passwörter gesendet hat, stammt das Passwort wahrscheinlich aus einer der vielen, vielen durchgesickerten Passwortdatenbanken, die online verfügbar sind. Sie sollten Passwörter niemals wiederverwenden. Wenn Sie dieses durchgesickerte Passwort auf anderen Websites wiederverwenden, sollten Sie es sofort ändern. Verwenden Sie sichere, eindeutige Passwörter , insbesondere für wichtige Konten.

- Ändern Sie Ihre Passwörter : Wenn Sie befürchten, dass ein Krimineller Ihre Passwörter hat, sollten Sie diese ändern. Wenn Sie schwache Passwörter verwenden oder Passwörter auf mehreren Websites wiederverwenden, sollten Sie diese ebenfalls ändern. Sie benötigen sichere, eindeutige Passwörter.

- Holen Sie sich einen Passwort-Manager : Um den Überblick über diese eindeutigen Passwörter zu behalten, empfehlen wir Ihnen Verwenden Sie einen Passwort-Manager mögen LastPass , 1Passwort , Dashlane oder sogar den in Ihren Webbrowser integrierten Passwort-Manager. Sie merken sich Passwörter für Sie und ermöglichen es Ihnen, überall sichere, eindeutige Passwörter zu verwenden, ohne sich alle merken zu müssen.

- Aktivieren Sie die Zwei-Faktor-Authentifizierung : Um vertrauliche Konten wie Ihre E-Mail-, Social Media- und Finanzkonten weiter zu sichern, empfehlen wir ebenfalls Aktivieren der Zwei-Faktor-Authentifizierung . Sie müssen jedes Mal, wenn Sie sich von einem neuen Gerät aus bei diesen Konten anmelden, einen Sicherheitscode eingeben. Dieser Code wird per SMS an Ihre Telefonnummer gesendet oder in einer App auf Ihrem Telefon generiert. Auf diese Weise wird sichergestellt, dass ein Krimineller, der über das Kennwort für Ihre wichtigen Konten verfügt, ohne den Code keinen Zugriff auf Ihre gesicherten Konten erhält.

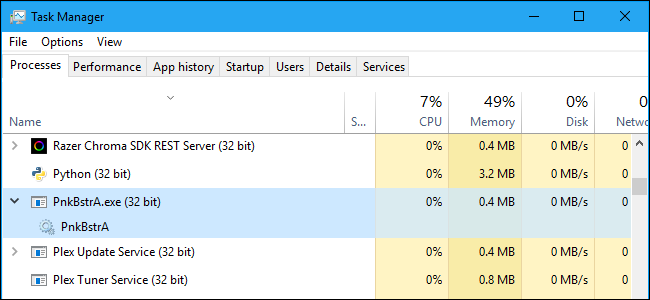

- Sichern Sie Ihren Computer : Um sicherzustellen, dass ein Krimineller Sie nicht ausspioniert oder sensible Daten mit einem erfasst Keylogger Stellen Sie sicher, dass Ihr Computer ist aktuell mit den neuesten Sicherheitsupdates . Sie sollten auch Antivirus verwenden - Windows Defender ist in Windows 10 enthalten. Möglicherweise möchten Sie einen Scan mit durchführen Ihr bevorzugtes Antivirenprogramm Nur um sicherzugehen, dass auch im Hintergrund nichts Böses läuft.

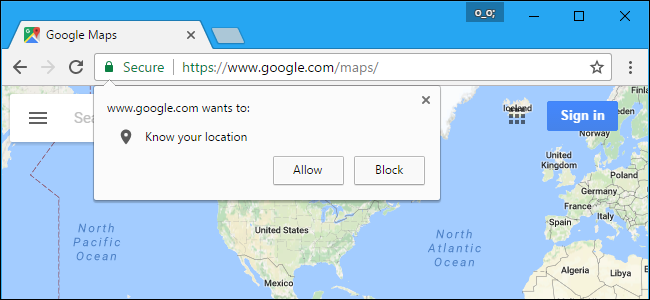

- Deaktivieren Sie Ihre Webcam : Wenn Sie sich wirklich Sorgen machen, dass jemand Sie mit Malware auf Ihrem Computer ausspioniert und ein Webcam-Video aufzeichnet, können Sie dies einfach tun Deaktivieren Sie Ihre Webcam, wenn Sie sie nicht verwenden . Sie müssen dies nicht unbedingt tun, und wir alle tun dies hier bei How-To Geek nicht alle - aber zum Teufel sogar Facebook-Gründer Mark Zuckerberg legt ein Stück Klebeband über seine Webcam.

Das Wichtigste, was Sie tun müssen - abgesehen davon, dass Sie die Betrüger nie bezahlen - ist, sicherzustellen, dass Sie Passwörter nicht wiederverwenden, insbesondere wenn sie bereits durchgesickert sind. Verwenden Sie sichere, eindeutige Passwörter, und Sie müssen sich keine Gedanken über Passwortlecks machen. Ändern Sie einfach ein einzelnes Kennwort, wenn ein Leck vorliegt - der Dienst, bei dem die Kennwortverletzung aufgetreten ist, zwingt Sie im Allgemeinen ohnehin dazu, das Kennwort zu ändern - und Sie sind fertig.

Bildquelle: Gualtiero Boff /Shutterstock.com