Chraňte své soukromí s Linuxem

gpg

příkaz. K zabezpečení svých tajemství použijte šifrování na světové úrovni. Ukážeme vám, jak pomocí gpg pracovat s klíči, šifrovat soubory a dešifrovat je.

Gnu Privacy Guard ( GPG ) umožňuje bezpečně šifrovat soubory, aby je mohl dešifrovat pouze určený příjemce. Konkrétně GPG vyhovuje OpenPGP Standard. Je postaven na programu nazvaném Docela dobré soukromí ( PGP ). PGP napsal v roce 1991 autor Phil Zimmerman .

GPG spoléhá na myšlenku dvou šifrovacích klíčů na osobu. Každá osoba má soukromé klíč a veřejnost klíč. Veřejný klíč může dešifrovat něco, co bylo zašifrováno pomocí soukromého klíče.

Chcete-li soubor bezpečně odeslat, zašifrujete ho soukromým klíčem a veřejný klíč příjemce. K dešifrování souboru potřebují svůj soukromý klíč a váš veřejný klíč.

Z toho uvidíte, že veřejné klíče musí být sdíleny. Abyste mohli soubor zašifrovat, musíte mít veřejný klíč příjemce a pro jeho dešifrování potřebuje váš veřejný klíč. Zveřejnění vašich veřejných klíčů nehrozí - veřejné. Ve skutečnosti existují servery veřejného klíče právě pro tento účel, jak uvidíme. Soukromé klíče musí být uchovávány jako soukromé. Pokud je váš veřejný klíč ve veřejné doméně, musí být váš soukromý klíč udržován v tajnosti a zabezpečen.

Nastavení GPG zahrnuje více kroků než jeho používání. Naštěstí to obvykle stačí nastavit pouze jednou.

Generování klíčů

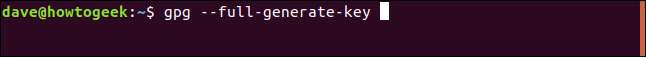

The

gpg

Příkaz byl nainstalován na všechny distribuce Linuxu, které byly zkontrolovány, včetně Ubuntu, Fedora a Manjaro.

S e-mailem nemusíte používat GPG. Soubory můžete zašifrovat a zpřístupnit ke stažení, nebo je fyzicky předat příjemci. Musíte však přidružit e-mailovou adresu k klíčům, které vygenerujete, takže si vyberte, kterou e-mailovou adresu budete používat.

Zde je příkaz ke generování klíčů. The

--full-generate-key

Možnost generuje vaše klíče v interaktivní relaci v okně terminálu. Budete také vyzváni k zadání přístupové fráze. Ujistěte se, že si pamatujete, co je to heslo. Tři nebo čtyři jednoduchá slova spojená s interpunkcí jsou dobrá a

robustní model hesel a přístupových frází

.

gpg --full-generate-key

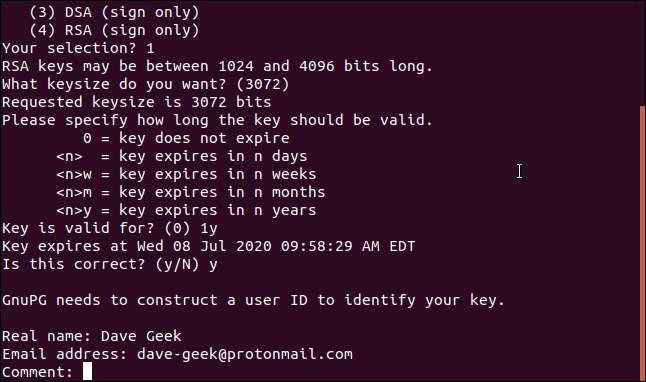

Budete požádáni, abyste vybrali typ šifrování z nabídky. Pokud nemáte dobrý důvod, napište

1

a stiskněte klávesu Enter.

U šifrovacích klíčů musíte zvolit bitovou délku. Stisknutím klávesy Enter přijměte výchozí nastavení.

Musíte určit, jak dlouho by měl klíč trvat. Pokud testujete systém, zadejte krátkou dobu jako

5

po dobu pěti dnů. Pokud si tento klíč ponecháte, zadejte delší dobu, například 1 rok, na jeden rok. Klíč bude trvat 12 měsíců, takže po roce bude třeba jej obnovit. Svou volbu potvrďte a

Y

.

Musíte zadat své jméno a e-mailovou adresu. Pokud chcete, můžete přidat komentář.

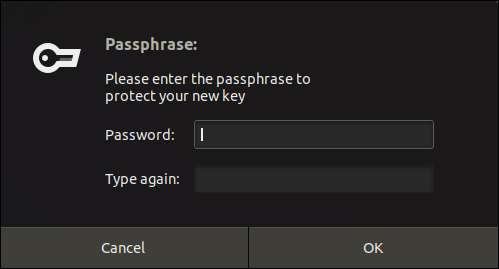

Budete vyzváni k zadání přístupové fráze. Přístupovou frázi budete potřebovat při každé práci s klíči, takže o ní víte.

Klikněte na ikonu

OK

po zadání přístupové fráze. Toto okno se zobrazí při práci

gpg

, takže si nezapomeňte pamatovat svou přístupovou frázi.

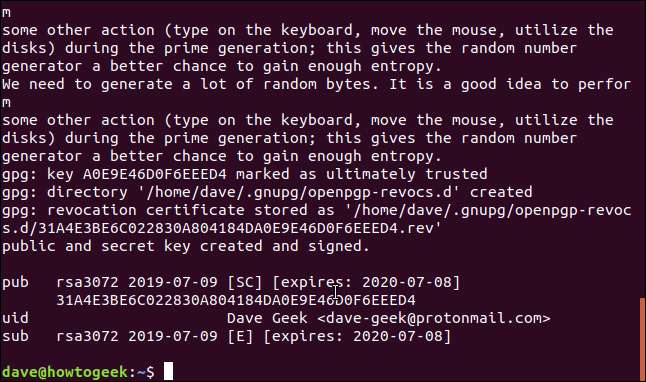

Proběhne vygenerování klíče a vrátíte se na příkazový řádek.

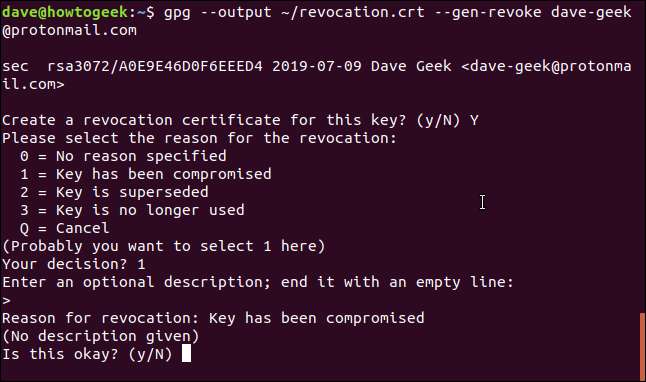

Generování certifikátu o zrušení

Pokud se váš soukromý klíč stane známým ostatním, budete muset oddělit staré klíče od vaší identity, abyste mohli vygenerovat nové. K tomu budete potřebovat certifikát o zrušení. Uděláme to hned a uložíme to někam na bezpečné místo.

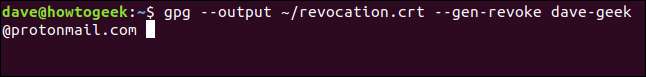

The

--výstup

Po této volbě musí následovat název certifikátu, který chcete vytvořit. The

--gen-odvolat

možnost způsobí

gpg

vygenerovat certifikát o odvolání. Musíte uvést e-mailovou adresu, kterou jste použili při generování klíčů.

gpg --output ~ / revocation.crt --gen-revoke [email protected]

Budete požádáni o potvrzení, že si přejete vygenerovat certifikát. lis

Y

a stiskněte klávesu Enter. Budete požádáni o důvod, proč generujete certifikát. Jelikož to děláme předem, nevíme jistě. lis

1

jako přijatelný odhad a stiskněte Enter.

Pokud chcete, můžete zadat popis. Stisknutím klávesy Enter dvakrát ukončete popis.

Budete požádáni o potvrzení nastavení, stiskněte

Y

a stiskněte klávesu Enter.

Certifikát bude vygenerován. Uvidíte zprávu zdůrazňující potřebu udržovat tento certifikát v bezpečí.

Zmiňuje se o někom, kdo se jmenuje Mallory. Kryptografické diskuse již dlouho používají Bob a Alice jako komunikující dva lidé. Existují i další vedlejší postavy. Eva je odposlech, Mallory je nebezpečný útočník. Jediné, co potřebujeme vědět, je, že musíme certifikát udržovat v bezpečí.

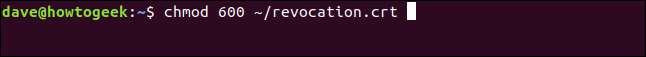

Minimálně z certifikátu odstraníme všechna oprávnění kromě našich.

chmod 600 ~ / revocation.crt

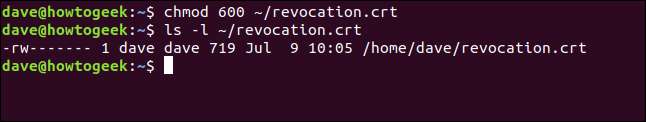

Pojďme se na to podívat

je

abyste viděli, jaké jsou nyní oprávnění:

je -l

To je skvělé. Nikdo kromě vlastníka souboru - nás - nemůže s certifikátem nic dělat.

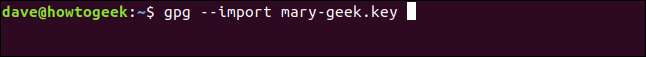

Import veřejného klíče někoho jiného

Abychom mohli zašifrovat zprávu, kterou může dešifrovat jiná osoba, musíme mít její veřejný klíč.

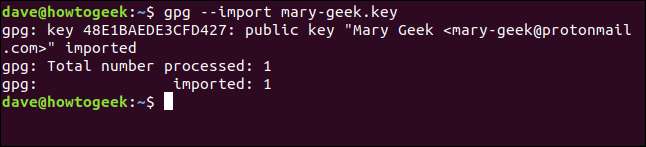

Pokud vám byl poskytnut jejich klíč v souboru, můžete jej importovat pomocí následujícího příkazu. V tomto příkladu se soubor klíče nazývá „mary-geek.key“.

gpg --import mary-geek.key

Klíč se importuje a zobrazí se jméno a e-mailová adresa přidružená k tomuto klíči. Je zřejmé, že by to mělo odpovídat osobě, od které jste to dostali.

Existuje také možnost, že osoba, od které potřebujete klíč, nahrála svůj klíč na server veřejného klíče. Tyto servery ukládají veřejné klíče lidí z celého světa. Klíčové servery se pravidelně synchronizují, takže klíče jsou univerzálně dostupné.

Server veřejného klíče MIT je populární klíčový server, který je pravidelně synchronizován, takže hledání by tam mělo být úspěšné. Pokud někdo klíč nahrál teprve nedávno, jeho zobrazení může trvat několik dní.

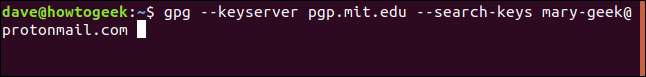

The

--keyserver

za touto volbou musí následovat název klíčového serveru, který chcete vyhledat. The

- vyhledávací klíče

po této možnosti musí následovat buď jméno osoby, kterou hledáte, nebo její e-mailová adresa. Použijeme e-mailovou adresu:

gpg --keyserver pgp.mit.edu --search-keys [email protected]

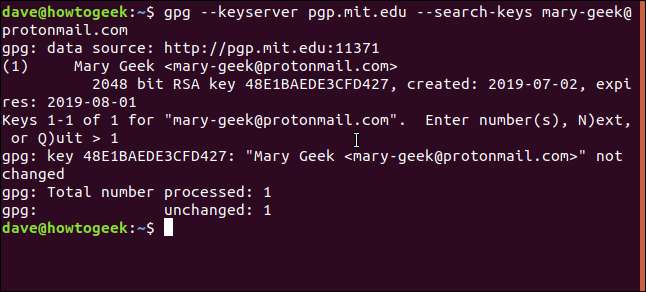

Zápasy jsou uvedeny pro vás a očíslovány. Chcete-li jednu importovat, zadejte číslo a stiskněte klávesu Enter. V tomto případě existuje jedna shoda, takže zadáme

1

a stiskněte klávesu Enter.

Klíč se importuje a zobrazí se nám jméno a e-mailová adresa přidružená k tomuto klíči.

Ověření a podepsání klíče

Pokud vám někdo, koho znáte, předal soubor veřejného klíče, můžete bezpečně říci, že patří dané osobě. Pokud jste si jej stáhli ze serveru veřejného klíče, můžete cítit potřebu ověřit, zda klíč patří osobě, pro kterou je určen.

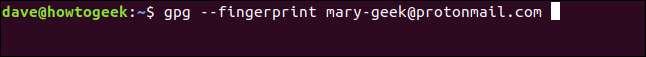

The

- otisk prstu

možnost způsobí

gpg

k vytvoření krátké sekvence deseti sad čtyř hexadecimálních znaků. Můžete osobu požádat, aby vám poslala otisk jejího klíče.

Poté můžete použít

- otisk prstu

možnost vygenerovat stejnou sekvenci otisků prstů hexadecimálních znaků a porovnat je. Pokud se shodují, víte, že klíč patří dané osobě.

gpg - otisk prstu [email protected]

Otisk prstu je generován.

Pokud jste přesvědčeni, že klíč je pravý a je ve vlastnictví osoby, se kterou má být spojen, můžete jeho klíč podepsat.

Pokud tak neučiníte, můžete jej stále používat k šifrování a dešifrování zpráv od a k této osobě. Ale

gpg

pokaždé se vás zeptá, zda chcete pokračovat, protože klíč není podepsán. Použijeme příhodně pojmenované

--sign-key

možnost a zadejte e-mailovou adresu osoby, aby

gpg

ví, který klíč podepsat.

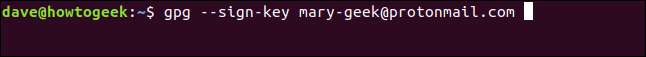

gpg --sign-key [email protected]

Uvidíte informace o klíči a osobě a budete požádáni o ověření, že opravdu chcete klíč podepsat. lis

Y

a stisknutím klávesy Enter klíč podepište.

Jak sdílet váš veřejný klíč

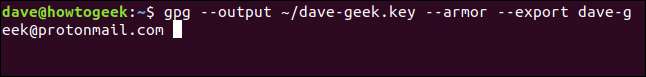

Chcete-li svůj klíč sdílet jako soubor, musíme jej exportovat z

gpg

úložiště místních klíčů. K tomu použijeme

--vývozní

možnost, za kterou musí následovat e-mailová adresa, kterou jste použili ke generování klíče. The

--výstup

za touto volbou musí následovat název souboru, do kterého si přejete klíč exportovat. The

--brnění

volba říká

gpg

generovat výstup ASCII brnění místo binárního souboru.

gpg --output ~ / dave-geek.key --armor --export [email protected]

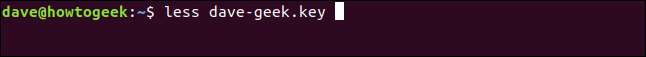

Můžeme nahlédnout do souboru klíče s

méně

.

méně dave-geek.key

Klíč je zobrazen v celé své kráse:

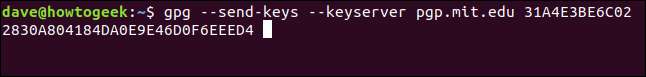

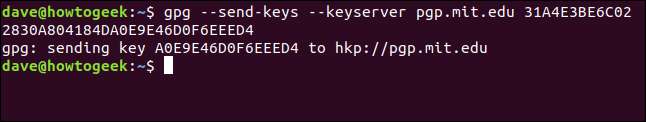

Svůj veřejný klíč můžete také sdílet na serveru veřejného klíče. The

- odeslat klíče

volba odešle klíč na klíčový server. The

--keyserver

za touto volbou musí následovat webová adresa serveru veřejného klíče. Chcete-li určit, který klíč chcete odeslat, musí být na příkazovém řádku uveden otisk prstu klíče. Všimněte si, že mezi sadami čtyř znaků nejsou mezery.

(Otisk prstu můžete zobrazit pomocí

- otisk prstu

volba.)

gpg --send-keys --keyserver pgp.mit.edu 31A4E3BE6C022830A804DA0EE9E4D6D0F64EEED4

Obdržíte potvrzení, že klíč byl odeslán.

Šifrování polí

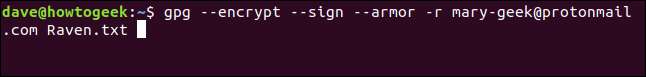

Konečně jsme připraveni zašifrovat soubor a odeslat ho Mary. Soubor se jmenuje Raven.txt.

The

--šifrování

volba říká

gpg

k zašifrování souboru a

--podepsat

volba řekne, aby podepsal soubor s vašimi údaji. The

--brnění

volba říká gpg, aby vytvořil soubor ASCII. The

-r

Po možnosti (příjemce) musí následovat e-mailová adresa osoby, které soubor posíláte.

gpg --encrypt --sign --armor -r [email protected]

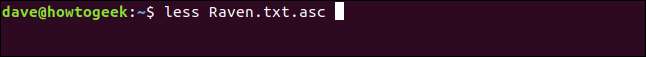

Soubor je vytvořen se stejným názvem jako originál, ale s názvem „.asc“. Pojďme se na to podívat.

méně Raven.txt.asc

Soubor je zcela nečitelný a může ho dešifrovat pouze někdo, kdo má váš veřejný klíč a Maryin soukromý klíč. Jedinou osobou, která by obě měla mít, by měla být Mary.

Nyní můžeme soubor poslat Mary s jistotou, že ho nikdo jiný nebude moci dešifrovat.

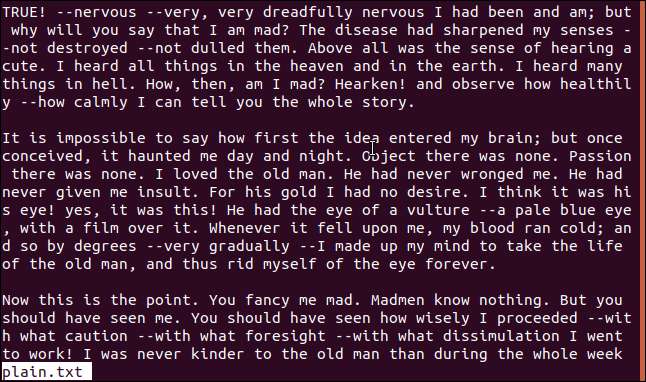

Dešifrování souborů

Mary poslala odpověď. Je v šifrovaném souboru s názvem coded.asc. Můžeme to dešifrovat velmi snadno pomocí

- dešifrovat

volba. Chystáme se přesměrovat výstup do jiného souboru s názvem plain.txt.

Všimněte si, že to nemusíme říkat

gpg

od koho je soubor. Může to vyřešit ze zašifrovaného obsahu souboru.

gpg --decrypt coded.asc> plain.txt

Podívejme se na soubor plain.txt:

méně plain.txt

Soubor byl pro nás úspěšně dešifrován.

Aktualizace klíčů

Pravidelně se můžete zeptat

gpg

zkontrolovat klíče, které má, proti serveru veřejných klíčů a aktualizovat všechny, které se změnily. Můžete to udělat každých pár měsíců nebo když obdržíte klíč od nového kontaktu.

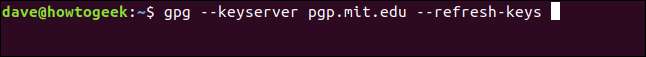

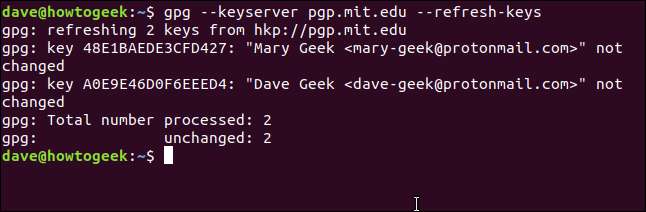

The

--refresh-keys

možnost způsobí

gpg

provést kontrolu. The

--keyserver

po této možnosti musí následovat vámi vybraný klíčový server. Jakmile jsou klíče synchronizovány mezi servery veřejných klíčů, mělo by nezáleží na tom, který z nich si vyberete.

gpg --keyserver pgp.mit.edu --refresh-keys

gpg

odpoví uvedením kontrolovaných klíčů a upozorní vás, pokud se nějaké změnily a byly aktualizovány.

Ochrana osobních údajů je aktuálním tématem

Ochrana osobních údajů dnes není nikdy daleko od novinek. Ať už jsou vaše důvody, proč chcete mít své informace zabezpečené a soukromé,

gpg

poskytuje jednoduchý způsob, jak aplikovat neuvěřitelně silné šifrování na vaše soubory a komunikaci.

Existují i jiné způsoby použití

gpg

. Můžete získat plugin pro

Thunderbird

volal

Enigmail

. Zavěsí se přímo do vašeho

gpg

konfigurace umožňující šifrování e-mailových zpráv zevnitř Thunderbirdu.