Para borrar archivos de un disco duro magnético, tendría que sobrescribir el archivo con datos inútiles. Algunas herramientas intentan hacer esto más fácil, ofreciendo “eliminar de forma segura” un archivo eliminándolo y sobrescribiendo sus sectores con basura.

Estas herramientas harán que el archivo específico que "elimine de forma segura" sea irrecuperable. Sin embargo, si tiene los códigos de lanzamiento nuclear en su computadora y necesita deshacerse de ellos, simplemente "Eliminar de forma segura" el archivo en sí no es suficiente.

Cómo funciona la eliminación segura de archivos

Hemos cubierto anteriormente por qué los archivos se pueden recuperar incluso después de eliminarlos . En un disco duro magnético, los archivos eliminados no se eliminan del disco duro de inmediato. En cambio, se eliminan los "punteros" que indican dónde se almacenan los datos del archivo. Los sectores del disco duro que contienen los datos del archivo aún contienen los datos. Solo se marcan como disponibles para su uso y se pueden sobrescribir en el futuro.

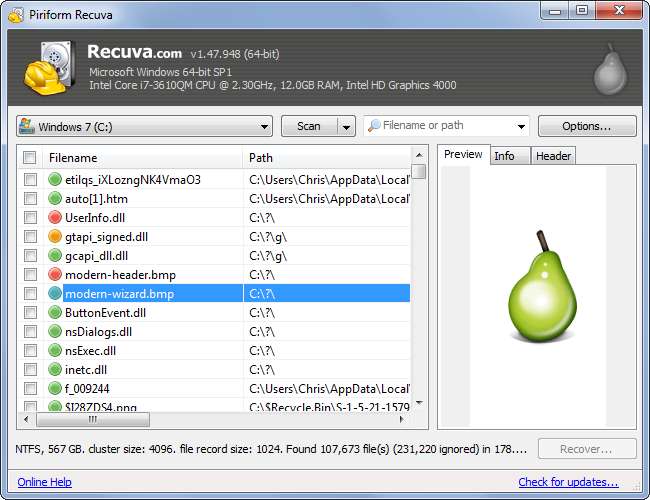

Si continúa escribiendo datos en su disco duro, los sectores pueden eventualmente sobrescribirse con nuevos datos y el archivo probablemente se volverá irrecuperable. Sin embargo, si intenta inmediatamente recuperar el archivo eliminado con una herramienta de recuperación de archivos , es probable que pueda recuperarlo, al menos en un disco duro magnético. Discos de estado sólido trabajar de manera diferente.

Los sistemas operativos solo marcan los archivos como eliminados porque en realidad eliminar los datos de un archivo de su disco duro es más lento. Sus sectores tendrían que sobrescribirse, por lo que una tarea rápida se convierte en una operación mucho más larga. Por ejemplo, si quisiera borrar por completo un archivo de 1 GB, tendría que escribir 1 GB de datos en la unidad. Su computadora sería mucho más lenta si tuviera que hacer esto cada vez que borra un archivo.

RELACIONADO: Aprenda a eliminar archivos de forma segura en Windows

Herramientas de eliminación segura de archivos hacer lo que los sistemas operativos no hacen normalmente. Cuando "borra de forma segura" un archivo, la herramienta borrará el archivo normalmente y tomará nota de dónde se almacenan sus datos, sobrescribiendo esos sectores con datos basura. Esto debería evitar que los datos se puedan recuperar; sí, solo debería tener que sobrescribir los sectores una vez .

RELACIONADO: Por qué se pueden recuperar los archivos eliminados y cómo se puede evitar

Lugares donde el archivo podría estar al acecho

Estas herramientas funcionan en discos duros magnéticos, borrando completamente los datos del archivo actual del disco para que no se puedan recuperar desde ese lugar. Sin embargo, hay otros lugares donde algunos fragmentos del archivo pueden estar al acecho:

- Otras copias del archivo : Si, en algún momento, tuvo una copia adicional del archivo en su disco duro, es posible que el archivo todavía esté en su disco duro. Incluso si eliminó la copia adicional, es posible que los datos de la copia eliminada aún estén presentes en su disco.

- Archivos temporales : Si algún programa estaba usando el archivo, sus datos pueden almacenarse en archivos temporales. Por ejemplo, la extracción de un archivo ZIP, RAR u otro archivo de almacenamiento a menudo colocará una copia del contenido del archivo en archivos temporales.

- Índices de búsqueda : Los bits del archivo pueden recuperarse de los índices de búsqueda. Por ejemplo, el texto de un documento puede estar presente en un índice de búsqueda.

- Copias de sombra : Windows agrega automáticamente copias de archivos a las "instantáneas" y se pueden recuperar mediante Restaurar sistema. En Windows 8, el Historial de archivos realiza constantemente copias de seguridad y puede tener una copia de seguridad de sus archivos.

- Prefetch : Prefetcher en Windows ayuda a que las aplicaciones se carguen más rápido creando archivos de prefetcher para aplicaciones. Si necesita eliminar de forma segura un archivo .exe, es posible que algunas partes del mismo aún estén presentes en el directorio de captación previa de Windows.

- Miniaturas de imágenes : La mayoría de los sistemas operativos crean copias de imágenes del tamaño de una miniatura para poder presentarlas rápidamente más tarde. Si tiene una foto confidencial que desea eliminar de forma segura, es posible que una versión más pequeña de esa foto todavía esté disponible en un caché de miniaturas.

Peor aún, si tuvo alguno de estos en algún momento, digamos que tenía una imagen en miniatura pero la eliminó, los archivos eliminados pueden ser recuperables. Es muy difícil saber con certeza si algún dato de un archivo "eliminado de forma segura" todavía está presente en su disco duro.

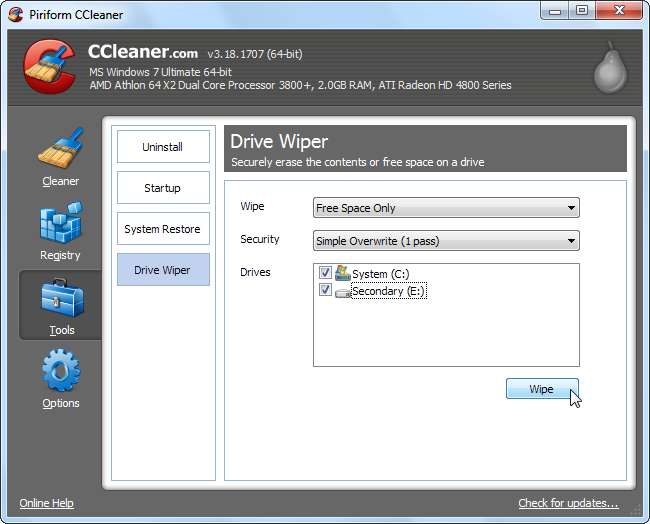

Limpiando el espacio libre de tu disco ayudará un poco: todo se sobrescribirá, por lo que no se podrán recuperar los archivos eliminados. Sin embargo, esto no lo protege contra copias y fragmentos del archivo que pueden estar almacenados sin eliminarse en su disco.

Cómo asegurarse de que un archivo permanezca eliminado

Simplemente "eliminar de forma segura" un archivo no es lo suficientemente bueno si en realidad le preocupa que las personas puedan recuperar ese archivo. Por ejemplo, si tiene los códigos de lanzamiento nuclear en su computadora portátil, querrá hacer más que eliminarlos de forma segura. De manera más realista, si su computadora portátil tiene un documento que contiene datos financieros confidenciales, como detalles de pago con tarjeta de crédito y datos de seguridad social, querrá hacer más que simplemente "eliminar de forma segura" el archivo antes de deshacerse de la computadora portátil.

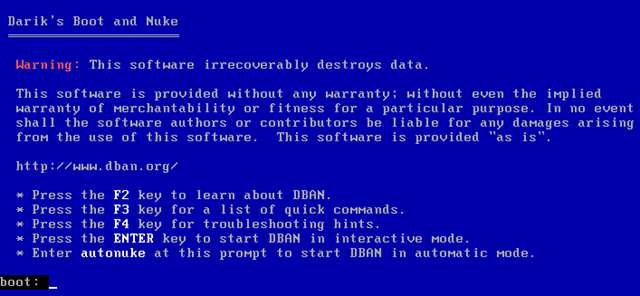

Si va a deshacerse de la computadora, es probable que desee hacer una limpieza completa de la unidad y reinstalar el sistema operativo . Esto debería garantizar que ningún dato sea recuperable de manera realista.

Si desea tener la capacidad de eliminar de forma segura un solo archivo sin limpiar toda su unidad, es posible que desee configurar hasta el cifrado de disco completo con TrueCrypt o una herramienta de cifrado similar antes de tiempo. Si encripta su disco duro, no tendrá que preocuparse de que las personas recuperen los datos a menos que obtengan su clave de encriptación.

Si realmente está desechando una computadora portátil que alguna vez contuvo los códigos de lanzamiento nuclear, es posible que desee destruir las unidades por completo. El ejército y el gobierno destruyen físicamente las unidades que contienen datos muy confidenciales, las cortan en pedazos y las funden para garantizar que nunca se puedan recuperar. Sí, esto es excesivo en muchas situaciones, pero si está realmente preocupado y tiene datos extremadamente confidenciales, puede valer la pena.

RELACIONADO: Cómo preparar una computadora, tableta o teléfono antes de venderlo

Las herramientas de eliminación segura de archivos no son completamente inútiles. Hacen lo que dicen en la lata, pero los datos de los archivos rara vez se limitan a una pequeña sección de su disco duro. Si realmente necesita asegurarse de que los datos de un archivo no se puedan recuperar, debe hacer algo más que usar una herramienta segura de eliminación de archivos.