El lugar donde vives es un lugar bastante privado. Es preocupante que sea muy fácil filtrarlo en las redes sociales sin quererlo. Por ejemplo, es posible compartir su ubicación exacta en un Tweet.

Si le preocupa haber compartido una ubicación privada en algún momento en sus últimos miles de Tweets, existe una manera fácil de aliviar sus temores: elimine los datos de ubicación de todo lo que haya twitteado. He aquí cómo hacerlo.

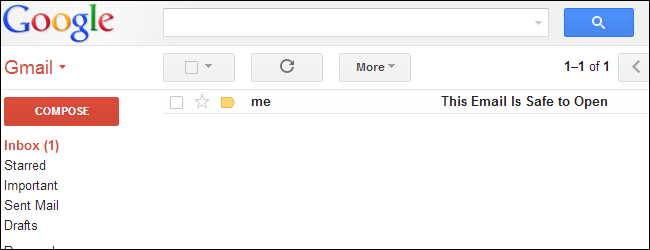

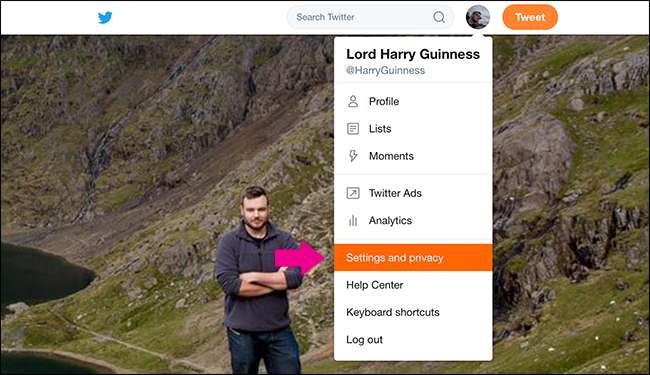

Esto solo funciona en Twitter para la web, así que comience por dirigirse a Twitter.com en su navegador. Haga clic en el icono de su perfil y luego seleccione Configuración y privacidad.

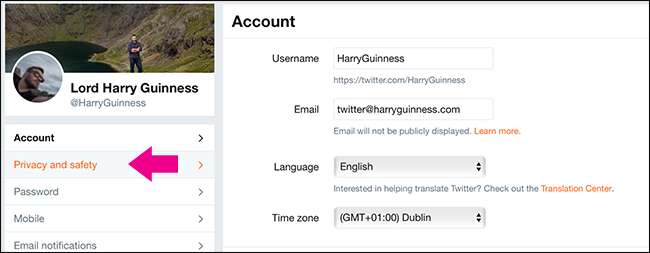

A continuación, vaya a Privacidad y seguridad.

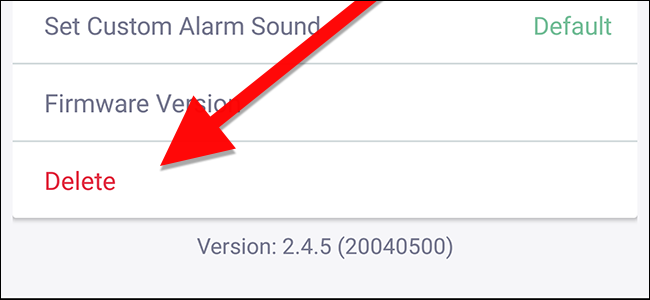

En Privacidad, seleccione Eliminar información de ubicación.

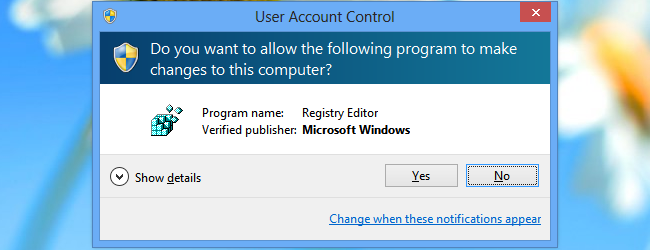

Se le pedirá que confirme que desea eliminar los datos de ubicación de todos sus Tweets anteriores. Haga clic en Aceptar y listo. Puede tomar hasta 30 minutos para que vea los resultados.